Escrito en ENTRETENIMIENTO el

Actualidad

Pensábamos que el ser humano empezó a caminar en África. Este fósil de 7,2 millones de años dice lo contrario

El consenso científico lleva décadas diciéndonos que la cuna de la humanidad y el origen de nuestros antepasados que comenzaron a andar sobre las dos piernas se encontraba en África. Sin embargo, un nuevo descubrimiento paleontológico en los Balcanes acaba de lanzar un órdago a esta historia oficial. Más concretamente, un fémur fosilizado que sugiere que nuestros ancestros más antiguos podrían haber comenzado a caminar sobre dos piernas en Europa.

Un hueso. La pieza central de este descubrimiento es un fémur catalogado como FM3549AZM6 y hallado en el yacimiento de Azmaka, en Bulgaria. A partir de este, el equipo de investigación comenzó a analizar el hueso al milímetro, destacando sobre todo la anatomía con la que contaba.

Los investigadores aquí han identificado rasgos biomecánicos clave que apuntan a una locomoción bípeda parcial, es decir, que nuestro antepasado podía andar sobre sus dos piernas. En concreto, han visto que el cuello del fémur es inusualmente largo y cuenta con puntos de inserción muscular específicos que los primates estrictamente arbóreos no poseen. Estas características sugieren que Graecopithecus pasaba un tiempo considerable caminando erguido sobre el suelo.

Una nueva hipótesis. Este hallazgo no surge de la nada, puesto que en 2017 este mismo equipo de investigadores ya levantó ampollas en la comunidad científica al sugerir que la divergencia evolutiva entre humanos y chimpancés podría haberse producido en el Mediterráneo oriental, y no en África. Aquella hipótesis se basaba en el análisis de una mandíbula hallada en Grecia y un diente de Bulgaria atribuidos a Graecopithecus freybergi. Ahora vuelve a salir a la luz.

En aquel momento faltaba la prueba definitiva de la locomoción, pero el fémur de Azmaka viene a llenar ese vacío que nos faltaba para comenzar a llegar a conclusiones claras.

¿Por qué se pusieron de pie? La evolución rara vez ocurre sin un fuerte impulso ambiental, y la Europa de hace 7 millones de años no se parecía en nada a la actual. Aquí las investigaciones en los yacimientos búlgaros, como el valle de Struma, muestran que el paisaje estaba dominado por un entorno de sabana muy similar al africano, provocado por un enfrentamiento global y severas sequías en el Mediterráneo.

Esta pérdida de los densos bosques habría obligado a los primates de la región a bajar de los árboles y adaptar su movimiento para recorrer grandes distancias en campo abierto en busca de alimento. De esta manera, fue la geografía y no el continente lo que forzó el bipedismo.

El debate. El nuevo fémur búlgaro reaviva uno de los debates más candentes de la paleontología, ya que hasta ahora, el título del hominino bípedo más antiguo lo ostentaba Sahelanthropus tchadensis, con unos 7 millones de años de antigüedad y hallado en África. Pero ahora, si las dataciones y análisis de este equipo son precisas, Graecopithecus no solo igualaría, sino que superaría ligeramente en antigüedad a Sahelanthropus, trasladando el “kilómetro cero” del bipedismo a los Balcanes.

Pero de momento es pronto para que los libros de texto cambien definitivamente, ya que, como ocurre con descubrimientos anteriores, la comunidad científica exigirá más análisis independientes y buscará debatir cada muesca del fémur. Lo que es innegable es que el monopolio africano sobre el origen de nuestro linaje tiene ahora un serio competidor europeo.

ues de anuncios individuales.

Source link

Actualidad

Microsoft quiere que Copilot haga tareas más complejas. Para lograrlo ha recurrido a la IA de Anthropic

Durante mucho tiempo, cuando hablábamos de inteligencia artificial en Microsoft, había un nombre que aparecía una y otra vez: OpenAI. La relación entre ambas compañías fue determinante para el despegue de ChatGPT y también para el lanzamiento de Copilot. Pero el tablero de la IA se está moviendo con rapidez. Nuevos modelos, nuevos actores y una competencia cada vez más intensa están empujando a las grandes tecnológicas a diversificar sus apuestas. En ese contexto se entiende el último movimiento de Microsoft.

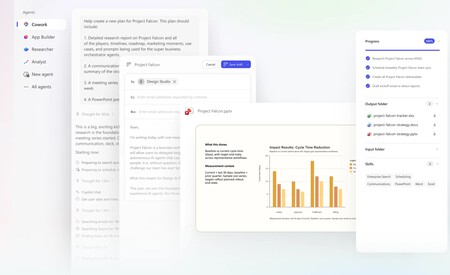

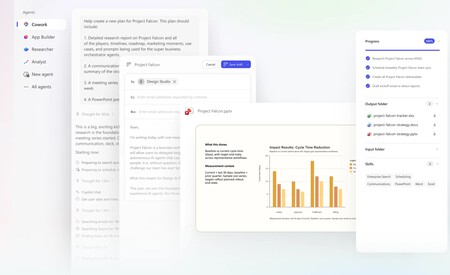

El anuncio. Microsoft ha decidido integrar tecnología de Anthropic dentro de Copilot, el asistente que ya forma parte de herramientas como Outlook, Teams o Excel dentro de Microsoft 365. Entre las novedades aparece Cowork, una herramienta basada en tecnología de Anthropic orientada a facilitar tareas dentro del entorno laboral. Pero eso no es todo: los modelos de Claude también estarán disponibles dentro del chatbot de Copilot junto a los modelos más avanzados de OpenAI, ampliando así las capacidades del asistente sin depender de un único proveedor de inteligencia artificial.

De pedir algo a delegar trabajo. Microsoft explica que Cowork está pensado para dar un paso más allá del modelo clásico de asistente que responde preguntas o redacta textos. La idea es que Copilot pueda encargarse de tareas completas dentro de Microsoft 365. Cuando el usuario plantea una petición, el sistema la convierte en un plan de trabajo que se ejecuta en segundo plano. Para hacerlo bebe de los datos de Outlook, Teams o Excel. A partir de ahí, en teoría, propone acciones, pide aclaraciones si lo necesita y permite que el usuario revise o apruebe cada paso antes de que los cambios se apliquen.

Algunos ejemplos. Imaginemos, por ejemplo, que le pedimos a Copilot que revise nuestra agenda en Outlook. El sistema podría analizar el calendario, detectar conflictos entre reuniones e identificar encuentros de menor prioridad. A partir de ahí propondría distintos ajustes, como reprogramar algunas citas o reservar bloques de tiempo para concentrarnos en tareas más importantes. Una vez revisadas y aprobadas esas sugerencias, el propio sistema podría aplicar los cambios automáticamente, aceptando, rechazando o reprogramando reuniones y reservando bloques de tiempo para concentrarnos en otras tareas.

La estrategia. Como señalamos arriba, el movimiento también refleja cómo está cambiando la estrategia de Microsoft en IA. La empresa ha mantenido una relación muy estrecha con OpenAI durante años y continúa siendo uno de sus mayores accionistas, con una participación cercana al 27% tras inversiones que rondan los 13.000 millones de dólares desde 2019. Sin embargo, el auge de nuevos modelos y la rápida evolución del sector están empujando a las grandes tecnológicas a no depender de una sola tecnología. Incorporar herramientas de Anthropic dentro de Copilot apunta precisamente en esa dirección: construir un ecosistema capaz de apoyarse en distintos modelos según la tarea.

Plataformas antes que modelos. Lo que estamos viendo con decisiones como esta es que la carrera por la IA no se limita a desarrollar modelos cada vez más avanzados. También se trata de decidir dónde van a vivir esas capacidades. En el caso de Microsoft, la respuesta parece bastante amplia: la compañía ha ido integrando Copilot en cada vez más productos y servicios de su ecosistema (y también externos). Para algunos usuarios esa presencia constante puede resultar muy útil; para otros puede llegar a ser algo invasiva. Pero más allá de esas percepciones, el movimiento deja ver con claridad la estrategia de Microsoft.

En conjunto. Así que esto no se trata solo de añadir otra tecnología dentro de Copilot, sino de reforzar la idea de que Microsoft quiere convertir este asistente en un punto de encuentro de distintas capacidades de IA dentro de su software. Incorporar modelos de Anthropic junto a los de OpenAI apunta precisamente a ese escenario. En lugar de depender de una sola tecnología, la compañía parece estar preparando el terreno para un Copilot capaz de combinar distintas soluciones a medida que el mercado de la IA siga evolucionando.

Imágenes | Microsoft

En Xataka | Lo mejor y lo peor del Internet que conocemos se ha construido sobre el anonimato. La IA trae malas noticias

ues de anuncios individuales.

Source link

Actualidad

Cae líder de banda de venezolanos implicada en el robo a la casa de Susana Zabaleta en CDMX

La Secretría de Seguridad Ciudadana de la Ciudad de México informó este lunes que fue detenido Ronny Antonio “M”, identificado como presunto líder de una banda de una banda de venezolanos dedicada al robo a casa habitación.

El sujeto venezolano fue aprehendido junto a una mujer de 27 años, Jhorianna Klismar “N”, en la carretera México – Cuernavaca por elementos de seguridad.

Las autoridades capitalinas relacionan a este sujeto y su banda con el robo de la casa de la actriz Susana Zavaleta en octubre del año pasado, en la alcaldía Álvaro Obregón.

De acuerdo con lo señalado por la dependencia, los sujetos utilizan el modus operandi de “La Patrona” para cometer robos en inmuebles, que consiste en marcar o enviar un mensaje al trabajador de una casa o negocio para hacer creer que su jefe se encuentra en una situación de riesgo y necesita ayuda.

Además, se les relaciona con venta de armas y narcomenudeo, con operaciones en la Ciudad de México, el Estado de México y Puebla.

La detención ocurrió después de que elementos observaran un automóvil al que se le daba seguimiento por su relación con robo a una vivienda y se percataron de que al interior dos personas manipulaban bolsas “de manera inusual”.

Ante esto, los policías le marcaron el alto y realizaron una revisión de sguridad, en donde aseguraron 155 bolsitas con posible marihuana, 91 dosis de cocaína en piedra, un arma de fuego con 10 cartuchos útiles, otras 50 cajas con cartuchos y un teléfono celular.

El año pasado, la actriz Susana Zabaleta narró que la trabajadora doméstica de su casa fue extorsionada para sacar cosas valiosas de la propiedad.

ues de anuncios individuales.

Source link

Actualidad

Países Bajos advierten de ciberataques rusos contra Signal y WhatsApp en todo el mundo: no necesitan malware

Cuando pensamos en aplicaciones como Signal o WhatsApp solemos asociarlas de inmediato con la idea de privacidad. Ambas se han construido sobre una promesa muy clara: el cifrado de extremo a extremo impide que terceros, incluidas las propias compañías, puedan leer los mensajes de los usuarios. Ese modelo de seguridad ha hecho que millones de personas confíen en estas plataformas para conversaciones personales, profesionales e incluso sensibles. Sin embargo, esa protección no significa que las cuentas estén completamente a salvo. Los servicios de inteligencia de Países Bajos han advertido ahora de una campaña global que busca comprometer cuentas de estas aplicaciones sin utilizar malware ni explotar fallos técnicos.

Los objetivos. El servicio de inteligencia militar (MIVD) y el servicio general de inteligencia y seguridad (AIVD) señalan que los ataques buscan acceder a cuentas pertenecientes a dignatarios, funcionarios públicos y personal militar. Las autoridades también reconocen que empleados del Gobierno de Países Bajos han sido tanto objetivo como víctimas de estos intentos. Además, el informe indica que otros perfiles que puedan resultar de interés para el Gobierno ruso, como periodistas, también podrían estar entre los destinatarios de este tipo de ataques.

Ingeniería social en lugar de software espía. A diferencia de otros episodios de espionaje digital que han afectado a servicios de mensajería en el pasado, la campaña descrita por los servicios neerlandeses no depende de malware ni de la explotación de fallos técnicos. El informe explica que los atacantes recurren principalmente a phishing y a técnicas de ingeniería social para conseguir acceso a las cuentas. Esa diferencia es relevante si se compara con herramientas como Pegasus, el famoso software espía capaz de infiltrarse en teléfonos móviles. En este caso, el objetivo no es comprometer el sistema del teléfono, sino aprovechar el comportamiento del usuario para tomar el control de su cuenta o vincular un dispositivo ajeno.

“Account take-over”. Uno de los métodos es la toma directa del control de la cuenta. Los atacantes, explican en el informe, se hacen pasar por el equipo oficial de soporte de la aplicación y envían mensajes a la víctima alertando de supuestas actividades sospechosas, posibles filtraciones de datos o intentos de acceso a su cuenta. A partir de ahí solicitan que el usuario complete un proceso de verificación y comparta el código que recibe por SMS, así como el PIN configurado en la aplicación. Si la víctima facilita esos datos, el actor malicioso puede tomar el control de la cuenta y llegar a reasociarla a un número bajo su control.

El truco de los QR y los dispositivos vinculados. El informe también describe una segunda vía de acceso que no implica necesariamente que la víctima pierda el control inmediato de su cuenta. En este caso, los atacantes recurren a técnicas de ingeniería social para convencer al usuario de que escanee un código QR o haga clic en un enlace aparentemente legítimo, por ejemplo con la excusa de unirse a un grupo de chat. Ese QR o enlace puede estar diseñado para vincular el dispositivo del atacante a la cuenta de la víctima mediante las funciones de dispositivos vinculados de las aplicaciones. Una vez conectado, el atacante puede acceder a las conversaciones y, según la plataforma y el modo de acceso, llegar a ver mensajes en curso o incluso parte del historial, además de poder enviar mensajes en nombre del usuario.

Qué recomiendan los servicios de inteligencia. El informe también incluye varias recomendaciones prácticas para reducir el riesgo de este tipo de ataques. Las autoridades advierten de que nunca se deben compartir códigos de verificación o el PIN de la cuenta a través de mensajes, incluso si la solicitud parece provenir del servicio de soporte de la aplicación. También recomiendan desconfiar de enlaces o códigos QR enviados por contactos desconocidos y verificar siempre estas solicitudes por otro canal antes de interactuar con ellas. Otra medida importante consiste en revisar periódicamente la lista de dispositivos vinculados a la cuenta y eliminar cualquier dispositivo que no sea reconocido. El documento añade además otras medidas útiles, como activar el bloqueo de registro en Signal y avisar a los contactos por otra vía si existe la sospecha de que la cuenta ha sido comprometida.

Imágenes | BoliviaInteligente | Adem AY

En Xataka | Que puedan hackear un móvil sólo entrando a una web da miedo. Si además ese móvil es un iPhone, da terror

ues de anuncios individuales.

Source link

-

Actualidad1 día ago

Actualidad1 día agopor qué Estados Unidos necesita más al viejo continente de lo que admite

-

Actualidad1 día ago

Actualidad1 día ago“Sigue sin pronunciar su disculpa”: Sasha Sokol exige al productor Luis de Llano cumplir con la sentencia de la Suprema Corte

-

Actualidad2 días ago

Actualidad2 días agoPedro Pascal en CDMX: captan al actor en Chapultepec junto al diseñador Rafael Olarra

-

Actualidad2 días ago

Actualidad2 días ago“La vigilancia ciudadana y las armas autónomas merecían más deliberación” dimite la directora de robótica de OpenAI

-

Actualidad15 horas ago

Actualidad15 horas agoqué demonios es el C-RAM, el sistema más “ciencia ficción” que tiene EEUU

-

Actualidad2 días ago

Actualidad2 días agolos países árabes se lo están arrebatando

-

Actualidad2 días ago

Actualidad2 días agoCómo programar un resumen diario de tus nuevas newsletters enviado por inteligencia artificial a tu correo electrónico

-

Actualidad2 días ago

Actualidad2 días agolas ruedas de tu coche están desvelando tu posición a cualquiera que quiera monitorizarte