Actualidad

guía para configurar tu iPhone y qué opciones tienes para protegerla al máximo

Te traemos una guía con todas las opciones para proteger la privacidad de tu iPhone coniOS 18 al máximo. En ella te diremos todas las configuraciones que debes tener en cuenta a la hora de configurar la privacidad de tu móvil. No es para que actives y uses todas las opciones, sino para que las conozcas y decidas cuáles de ellas quieres usar.

Se trata de una guía dirigida a todos los usuarios, tanto los veteranos como los nuevos, por lo que te diremos todas las opciones disponibles, ya sean las incluidas entre las novedades de iOS 18 o esas que llevan años disponibles para los usuarios. Asumiremos que nunca te has parado a mirar estas opciones, y te las diremos todas.

Por lo tanto, en esta guía encontrarás algunos consejos básicos que nunca debes olvidar, algo que los usuarios más avanzados seguro que saben de memoria. Pero también te vamos a enseñar otras opciones un poco más escondidas en los menús del sistema operativo.

Y como siempre decimos en Xataka Basics, si crees que nos hemos dejado fuera alguna opción que consideras importante, te invitamos a que la compartas en la sección de comentarios. Así, todos los usuarios que entren a leer esta guía podrán beneficiarse de los consejos extra de nuestra comunidad de xatakeros.

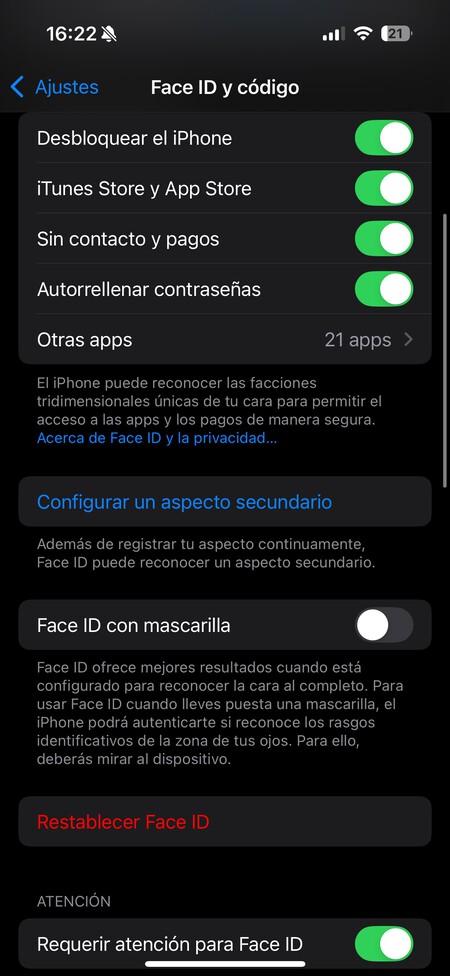

Configura tu cara en Face ID

Vamos a empezar con Face ID, que es el sistema de reconocimiento facial del iPhone. Sirve como sistema de seguridad, para desbloquear el móvil con tu cara o usarlo para verificar tu identidad en otras aplicaciones sin tener que usar un código PIN. Para ello, utiliza los sensores especiales que tienen el módulo de cámara frontal de tu dispositivo.

El primer paso es configurarlo para reconocer tu cara. Este suele ser uno de los pasos de la configuración inicial del iPhone, pero puedes hacerlo cuando quieras o reconfigurar tu cara cuando prefieras. Para eso entra en los ajustes, y pulsa en la sección Face ID y código que te aparecerá dentro. Tendrás que escribir tu PIN para entrar a hacer cambios.

En esta pantalla, vas a poder restablecer tu Face ID o configurarlo por primera vez. También puedes configurar un aspecto secundario por si hay algunos momentos con alguna indumentaria donde no se te reconoce. También puedes configurarlo para usarse con mascarilla, u otras cosas similares

En esta pantalla también puedes elegir qué quieres proteger con Face ID, ya que además de para desbloquear el móvil puedes usar tu cara para proteger los pagos, rellenar contraseñas, o para usarse con otras aplicaciones. Mi consejo es que lo actives para todo lo que puedas, ya que el reconocimiento facial de Apple es de los mejores del mercado, y una buena capa de seguridad.

También es importante que actives la opción de Requerir atención para Face ID y Funciones con detección de atención. Cuando hagas esto, necesitarás estar mirando a la pantalla del móvil para realizar el desbloqueo facial. Así nadie podrá desbloquearlo ni usar Face ID apuntando a tu cara cuando tengas los ojos cerrados o cuando no te estés dando cuenta.

Además de la mencionada configuración de mascarilla, también puedes configurarlo para cuando uses gafas. Así, te pedirá hacer una segunda configuración para detectar otros puntos distintos de tu cara y compensar los que puedas tener tapados.

Y si estás teniendo problemas con Face ID, puedes resetearlo con la opción de Restablecer Face ID. Al hacerlo, se borrarán los datos actuales y tendrás que volver a configurar el sistema desde cero. La cuestión es que este sistema funcione siempre de manera efectiva, para proteger tu móvil sin que te des cuenta.

Más abajo en el mismo apartado de Face ID y código, puedes configurar tu Apple Watch como alternativa para desbloquear el iPhone. Así, si Face ID falla, iOS detectará si tienes un Apple Watch desbloqueado en la muñeca que esté vinculado a tu misma cuenta, y se usará para desbloquear el móvil, la aplicación o lo que quieras.

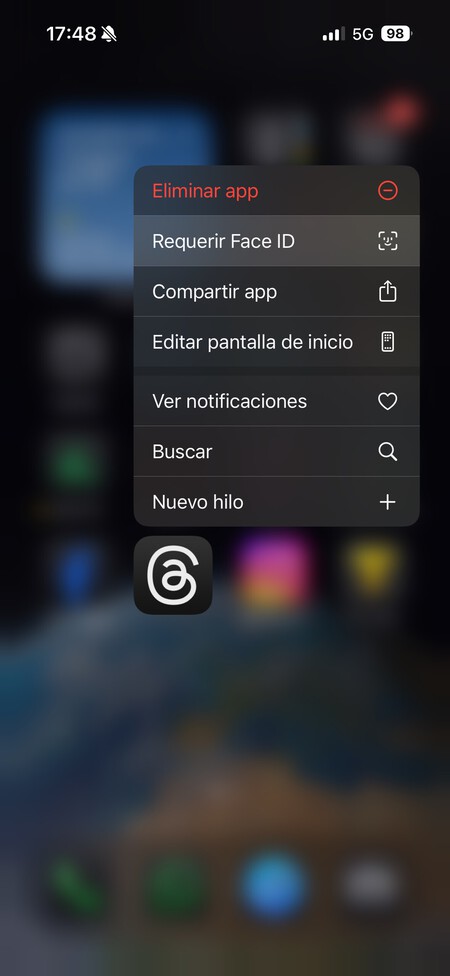

Protege cualquier app con Face ID

Una de las opciones nuevas en materia de privacidad que ofrece iOS 18 es la posibilidad de proteger cualquier app con Face ID. Esto quiere decir que puedes hacer que para entrar en una aplicación sea necesario verificar tu identidad con la cara, y que si no se usa Face ID ni se entra en la app ni se pueden ver notificaciones.

Para hacer esto, tienes que mantener pulsado el dedo sobre el icono de la aplicación que quieras bloquear, y en el menú que se abre pulsa en la opción de Requerir Face ID. Esto lo puedes hacer en cualquier aplicación, tanto del escritorio como en el cajón de aplicaciones.

Al bloquear una aplicación con Face ID, le estarás dando una capa extra de privacidad si no quieres que otros puedan mirarla, ni siquiera cuando les prestes el teléfono para hacer algo. Esas aplicaciones con datos sensibles o simplemente más privadas quedarán a salvo.

Recuerda la nueva app de Contraseñas

Apple lleva ya tiempo ofreciendo su propio gestor de contraseñas integrado en el sistema operativo, y ahora tiene una aplicación independiente. Es la app de Contraseñas, que es vital para cuidar de tu privacidad, ya que recordará todas tus contraseñas y te sugerirá contraseñas seguras cuando vayas a registrarte en algún sitio.

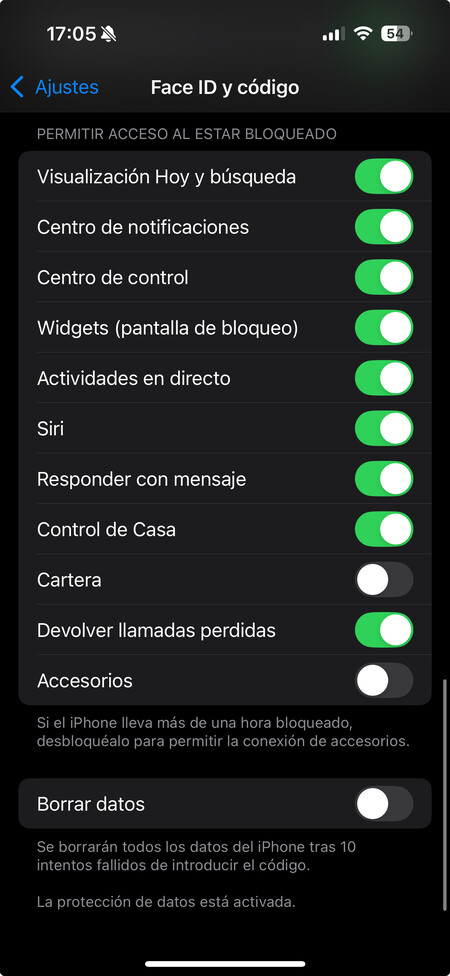

A qué acceder desde la pantalla de bloqueo

También dentro de la sección de Face ID y código de los ajustes del iPhone, vas a poder decidir qué elementos no se muestran con la pantalla bloqueada. Para esto, tienes que bajar hasta un apartado llamado Permitir acceso al estar bloqueado, donde tienes una lista de opciones que puedes activar o desactivar.

Aquí, debes saber que cuanto menos elementos haya activados más privacidad tendrás, ya que tendrás que haber desbloqueado el móvil para que se muestren. Sin embargo, esto también hará que pierdas ciertos datos e información, interacciones rápidas. Por eso, es conveniente no bloquear esos datos que realmente te resultan siempre útiles de consultar de un vistazo.

Estas son las opciones que aparecen en la lista:

- Visualización Hoy y búsqueda: Ese menú que aparece cuando deslizas la pantalla hacia la izquierda, y donde tienes un resumen con los widgets que tengas configurados en el móvil. Habrá widgets que no se actualicen sin estar el móvil desbloqueado, pero otros sí lo harán.

- Centro de notificaciones: Son las notificaciones que aparecen en la pantalla de bloqueo. Puedes activarlas o desactivarlas.

- Centro de control: Ese que aparece cuando deslizas el dedo hacia abajo desde la esquina superior derecha de la pantalla. Desde él puedes activar o desactivar el Bluetooth, WiFi, etcétera.

- Widgets (pantalla bloqueada): Permite mostrar los widgets que hayas configurado a la hora de personalizar tu pantalla de bloqueo.

- Actividades en directo: Algunas actividades que aparecen en directo, como resultados de partidos de fútbol, entregas de pedidos, etcétera.

- Siri: Permite utilizar el asistente de Apple desde la pantalla de bloqueo, aunque puedes desactivarlo para que sólo se pueda usar si has desbloqueado el móvil.

- Responder con mensaje: Permite responder con un mensaje a una llamada cuando no puedes cogerla.

- Control de Casa: Puedes controlar los dispositivos conectados de tu hogar.

- Cartera: Puedes acceder a la aplicación de pagos. Con ello podrás ver las tarjetas vinculadas, aunque para realizar un pago vas a tener que usar Face ID sí o sí.

- Devolver llamadas perdidas: Cuando tienes una llamada perdida, puedes llamar a ese número sin desbloquear el móvil.

- Accesorios: Los accesorios conectados a tu móvil podrán activarse cuando los conectas al tenerlo bloqueado. Esta es la única opción que viene desactivada por defecto.

Previsualizaciones de notificaciones

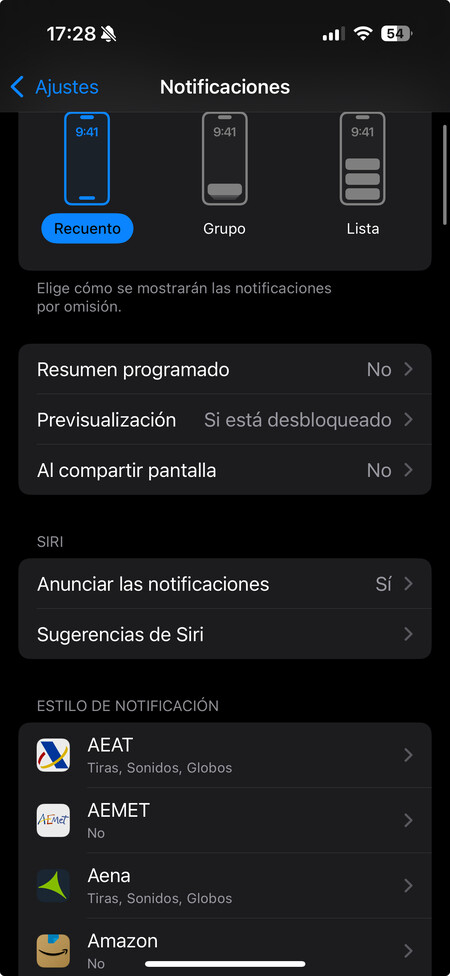

Cuando te llega una notificación, el iPhone te la mostrará tanto en la pantalla de bloqueo como en el centro de notificaciones. Que se muestre el contenido de las notificaciones no siempre es bueno, y por eso puedes hacer que no te aparezcan con la pantalla bloqueada. Para eso ve a los ajustes del iPhone y pulsa en el apartado Notificaciones.

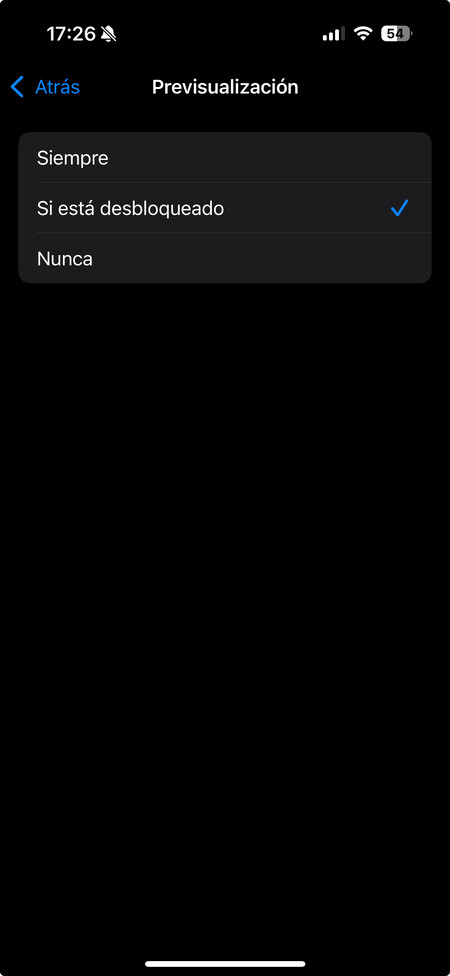

En esta pantalla puedes cambiar cualquier opción relacionada con las notificaciones. Si pulsas en la opción Previsualización, entrarás en una pantalla donde puedes decir los casos en los que quieres que se muestre el contenido de las notificaciones que te llegan, con estas tres opciones:

- Siempre: Siempre se mostrará una previsualización del contenido de las notificaciones, de manera que cuando te llegue una podrás leer el mensaje o su contenido.

- Si está desbloqueado: Sólo se mostrará una previsualización del contenido de las notificaciones cuando el móvil esté desbloqueado. Cuando esté bloqueado sólo se mostrará el texto Notificación, pero cuando se bloquee se mostrará todo el texto.

- Nunca: Nunca se mostrará el contenido de las notificaciones, lo único que verás es una tarjetita con el icono de la aplicación que envía la notificación, y el texto Notificación en el lugar donde debiera estar el contenido de esta.

Decide qué apps muestran notificaciones

Otra opción muy interesante es la de decidir qué apps pueden mostrar notificaciones. Porque ya sea por privacidad o simplemente por molestia, quizá quieras que algunas apps concretas no manden ningún tipo de notificación, y que no lleguen ni a la pantalla de bloqueo ni al centro de notificaciones.

Para controlar esto, ve a los ajustes del iPhone y pulsa en el apartado de Notificaciones. Aquí, ve al apartado de Estilo de notificación, donde tendrás una lista con todas las aplicaciones que tienes instaladas. En ella, puedes configurar las notificaciones de cada app de forma individual pulsando en ellas en la lista.

Cuando pulses en alguna de las aplicaciones, irás a una pantalla donde puedes desactivar cada uno de los tipos de notificaciones con un interruptor. Luego, debajo también tendrás más opciones, pudiendo decidir qué tipo de notificación quieres que se pueda mostrar por esta app, si la tira de notificaciones es temporal o si hay globos o sonidos, y también el comportamiento en la pantalla de bloqueo.

Controla el acceso de las apps a tu ubicación

Muchas aplicaciones necesitan saber tu ubicación para funcionar correctamente, pero hay otras que no lo necesitan tanto y abusan de esta información. Si crees que alguna aplicación está recopilando tu ubicación sin necesitarla, puedes revocarle el permiso de acceder a ella o hacer que solo pueda ver tu ubicación cuando la usas activamente.

Para eso, en los ajustes de tu iPhone debes entrar en la sección de Privacidad y seguridad. Dentro, pulsa en el apartado de Localización. Al hacerlo, podrás desactivar por completo el acceso a tu ubicación de todas las apps. Sin embargo, lo mejor es mirar la lista que tienes debajo y pulsar en la app cuyo acceso a tu ubicación quieres configurar.

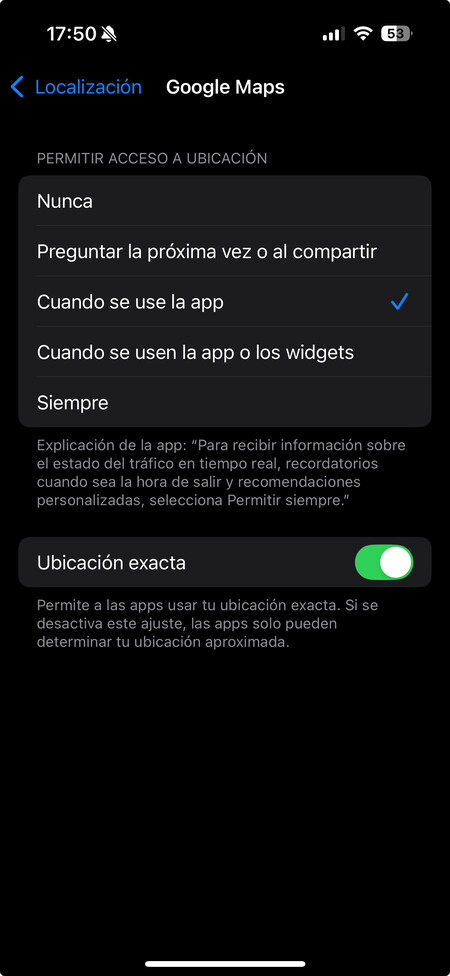

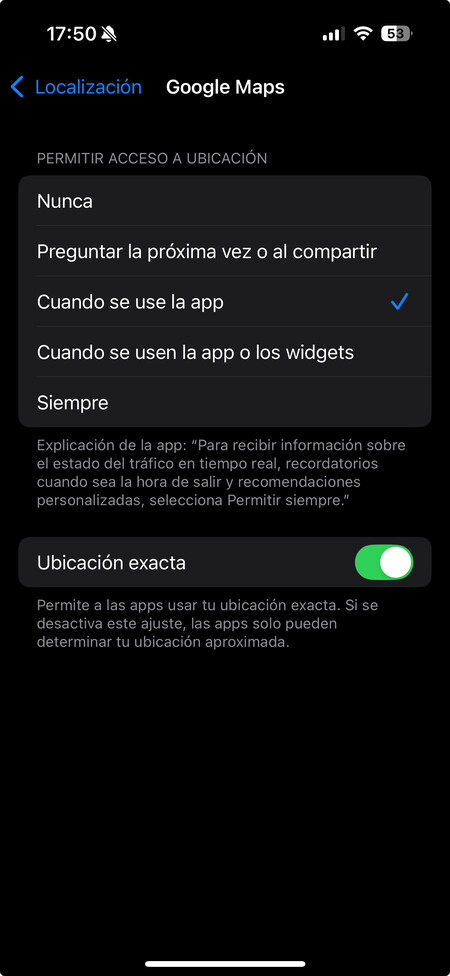

Cuando pulses en una aplicación, podrás decidir cuándo quieres que acceda a tu ubicación, Puedes elegir que nunca lo haga, o que lo haga solo cuando estés usando la app o cuando uses la app o tengas uno de sus widgets. También puedes elegir que lo haga siempre.

Aquí, lo recomendado es que la mayoría de apps solo puedan acceder a tu ubicación cuando se estén usando activamente. Solo deberías darle acceso siempre a tu ubicación a esas apps que creas que en segundo plano deberían poder hacerlo, como alguna meteorológica.

Y para esas aplicaciones que quieres que sepan la zona donde están pero no el sitio exacto ni la dirección exacta, puedes desactivar la opción de Ubicación exacta. Cuando hagas esto, la app solo podrá acceder a una ubicación aproximada, sabiendo la zona por donde estás, pero no la calle y el número.

Clips de apps y avisos de ubicación

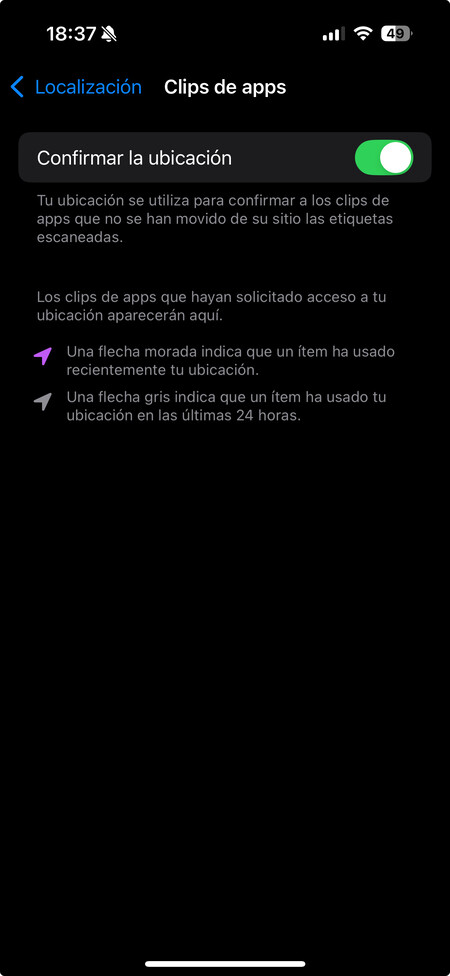

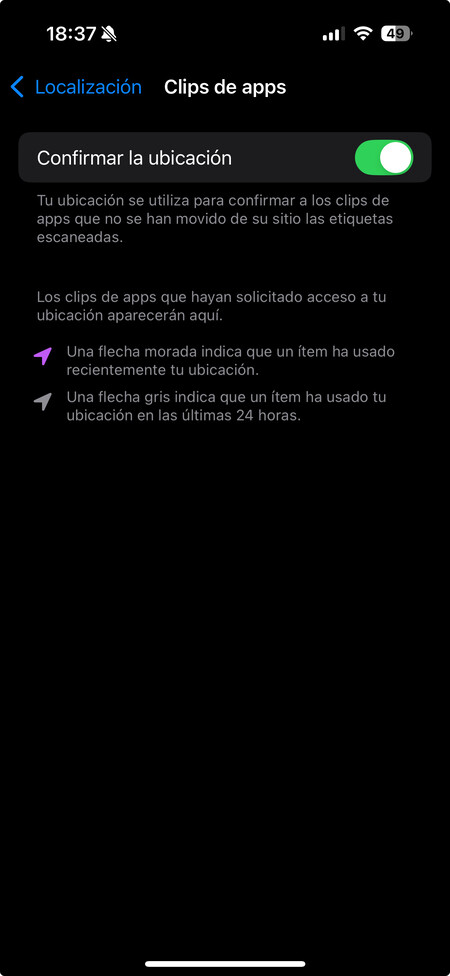

Dentro de los ajustes de la ubicación, justo al principio de la lista de apps, tienes la opción de Clips de apps. Los clips son como pequeños fragmentos de una app que hacen tareas concretas sin abrir toda la aplicación, algo que permite ahorrar recursos. Algunos de estos clips puede querer acceder a tu ubicación, y con esta opción podrás decidir si permitirlo o no.

Además, en la pantalla de ajustes de ubicación también puedes entrar en la configuración de los avisos de ubicación. Aquí puedes activar la visualización de un mapa cuando te avise de que una app ha entrado muchas veces a tu ubicación. De esta manera, podrás saber en qué sitios te ha estado registrando esta aplicación.

Ajusta los permisos que le das a las apps

Más allá de la ubicación, también puedes ajustar todos los permisos de cualquier app instalada. Esta es una de las opciones más importantes de tu privacidad, ya que evita que las aplicaciones te espíen o te roben información accediendo a más datos de los estrictamente necesarios.

Vas a poder controlarlo todo, desde qué apps acceden a tus contactos hasta las que acceden a tu cámara o tu micrófono, y así con todo. Para eso, abre los ajustes de iOS y pulsa sobre la opción Privacidad y seguridad. Dentro, tendrás toda una serie de opciones con los permisos a cada tipo de datos, y puedes ir pulsando en la que quieras para ver las apps que acceden.

Al pulsar en uno de los tipos de datos verás la lista de apps que acceden, y puedes desactivar las que no quieres que sigan pudiendo acceder a esos datos concretos. Aquí, tómate tu tiempo para ir haciéndolo con todos los tipos de datos que quieras limitar y tomar el control de los datos que compartes.

Algunos de los tipos de datos tienen configuraciones específicas. Por ejemplo está el acceso a las fotos, que puede ser total o puedes darle acceso solo a unas fotos concretas a esta aplicación. Revisa bien todas las opciones de cada tipo de permisos para configurarlo todo a tu gusto.

Evita que las apps te puedan rastrear

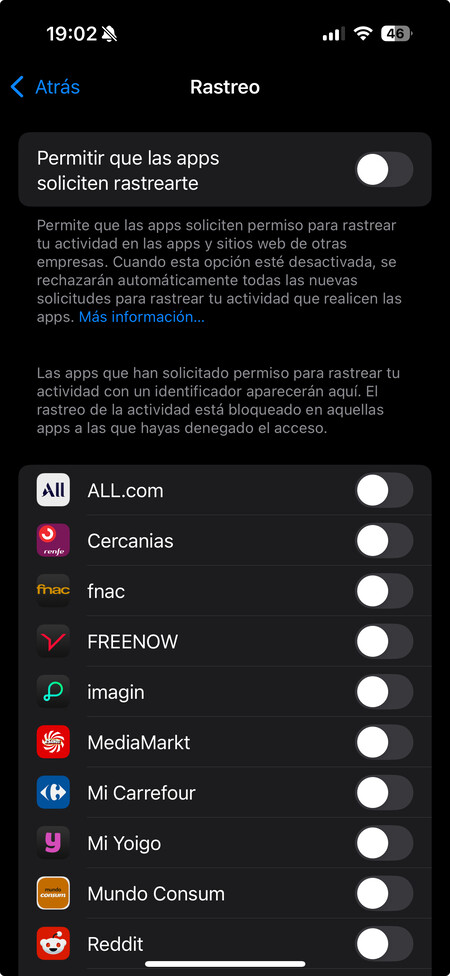

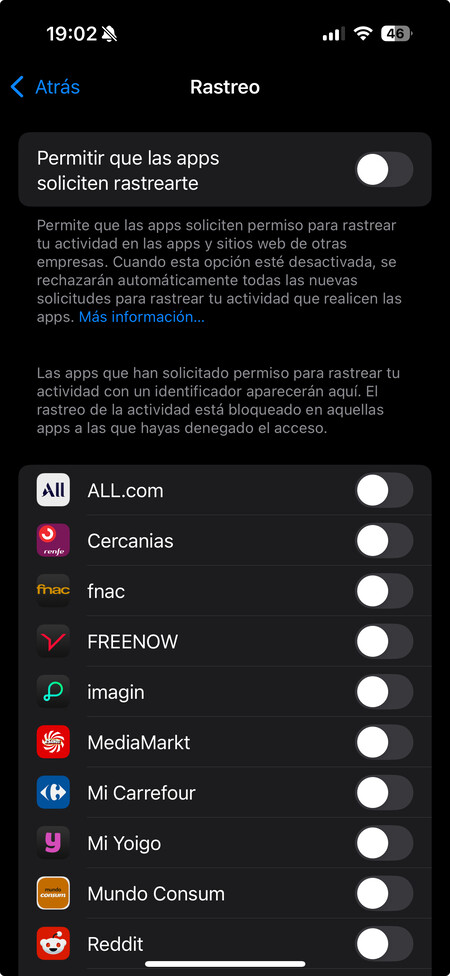

Dentro de la lista de datos a los que se puede acceder en la sección de Privacidad y seguridad, pulsa en la opción de Rastreo. Aquí, puedes permitir que las aplicaciones rastreen lo que haces en otras apps y en tu navegador, y recopilen estos datos.

Aquí, mi recomendación es que desactives arriba del todo la opción de Rastreo en general. Pero si esto es demasiado drástico, puedes ir desactivando por separado cada una de las aplicaciones que no quieres que te puedan rastrear.

Revisa qué dispositivos usan tu cuenta

En iOS tienes una opción para saber en qué dispositivo has iniciado sesión con tu cuenta de Apple. De esta manera, puedes revisar que todos sean tuyos y otra persona no esté usando tu cuenta en algún dispositivo propio sin tu permiso, con el peligro que esto puede suponer para tus datos.

Para revisar esto entra en los ajustes del iPhone y pulsa en tu nombre de la ID de Apple arriba del todo. Allí, debajo de las opciones de iCloud y la familia tendrás una lista con los dispositivos donde has iniciado sesión. Si no conoces alguno, puedes pulsar sobre él y luego elegir la opción de Eliminar de la cuenta para revocarle el acceso y que tenga que volver a iniciar sesión con tu contraseña.

Desactiva NameDrop si no lo usas

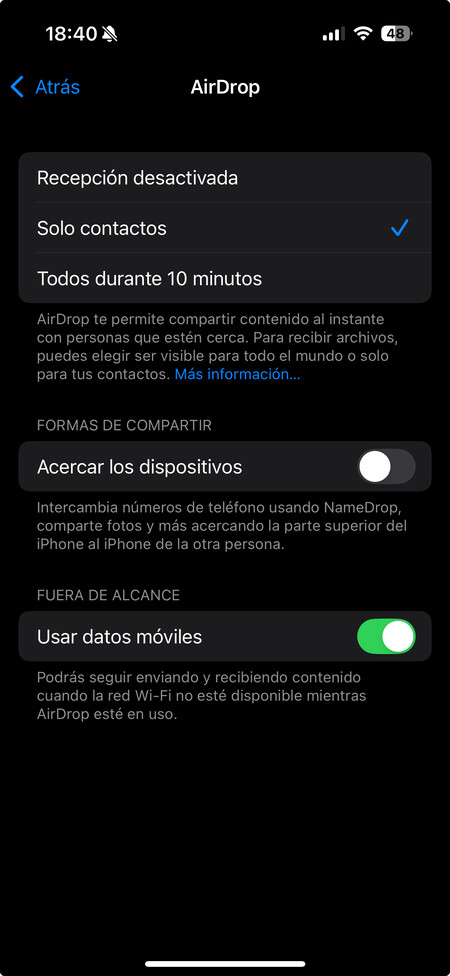

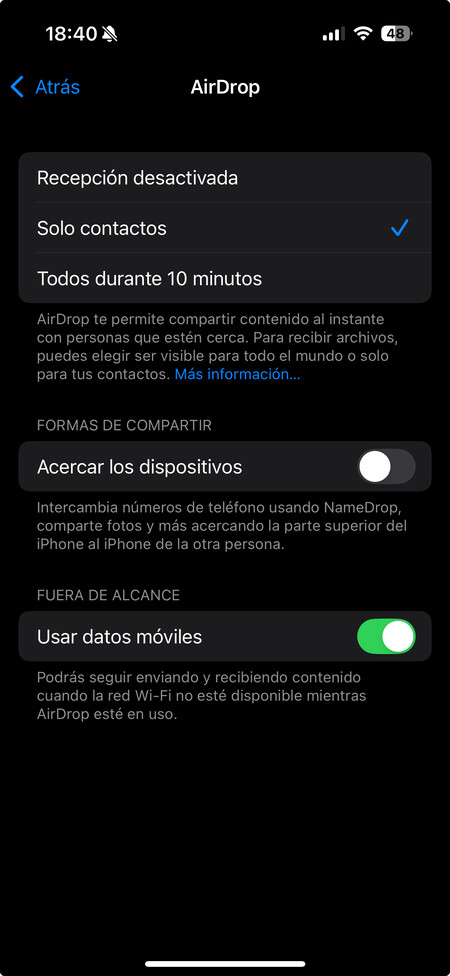

AirDrop es la tecnología inalámbrica que permite que los dispositivos de Apple intercambien datos entre ellos sin WiFi ni Bluetooth, y NameDrop es una función que usa esta tecnología para compartir tu información de contacto. Así, con acercar tu iPhone a otro podrás enviar los datos que tengas añadidos a tu contacto personal.

Pero si no vas a uasr esta opción quizá es mejor desactivarla para evitar el envío de tu contacto por error. Para eso entra en los ajustes del iPhone y pulsa en la sección General. Dentro, pulsa en el apartado AirDrop, donde vas a poder desactivar la opción de Acercar los dispositivos. Luego, si en algún momento quieres volver a usar la función, puedes volver a seguir los pasos y reactivarla.

Desactiva las llamadas en otros dispositivos

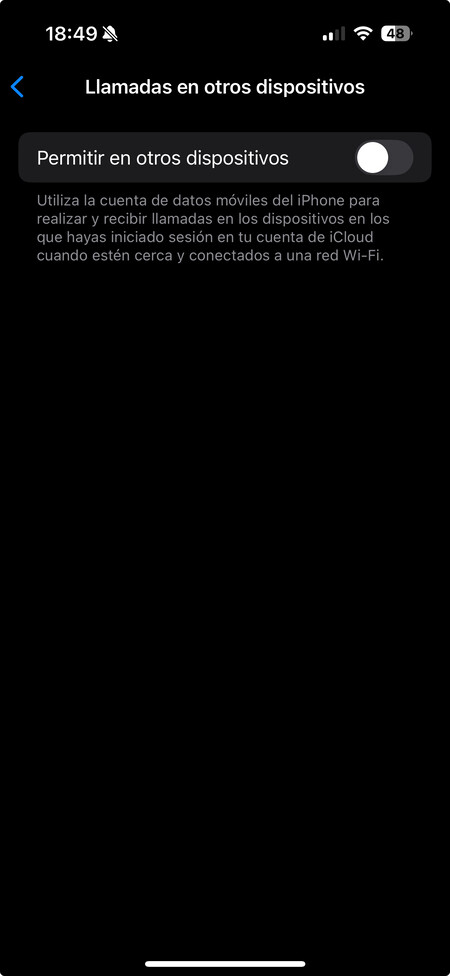

Si compartes tu Mac o MacBook y otra persona lo usa con tu usuario, quizá no quieras que las llamadas del móvil suenen en el Mac. Por eso, puedes desactivar la opción de compartir las llamadas entre dispositivos entrando en los ajustes del iPhone y pulsa en la sección de Apps. En la lista con todas tus aplicaciones, pulsa en la de Teléfono.

Dentro, pulsa en la opción de Llamadas en otros dispositivos, que te va a aparecer en el apartado de Llamadas. Si desactivas la opción, desactivarás también la posibilidad de que las llamadas del móvil lleguen a otros dispositivos que compartan la misma cuenta de usuario, como el Mac.

Y si no quieres desactivar la opción en todos, también puedes desactivar el recibir las llamadas en dispositivos concretos. Y es que en la pantalla de Llamadas en otros dispositivos también tendrás una lista con todos los que haya vinculados con tu cuenta de usuario.

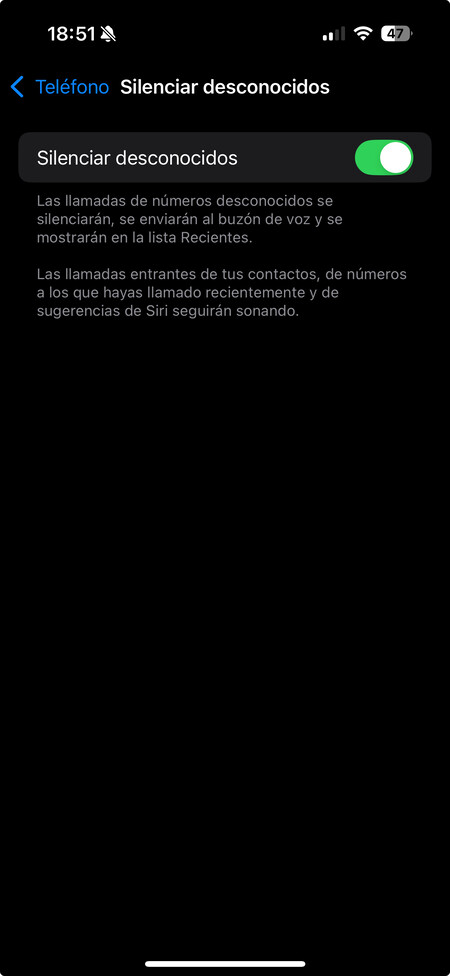

Silencia las llamadas de números desconocidos

Aunque no es una función estrictamente de privacidad, sí puede evitar prácticas como el robocalling. El iPhone permite desactivar las llamadas de números desconocidos, para evitar molestias, spam, y otros peligros. Para eso, entra en ajustes y pulsa en la sección Teléfono. Allí, pulsa en la opción Silenciar desconocidos y actívala.

A partir de ahora, todas las llamadas que lleguen de números que están ocultos como desconocidos, irán directamente al buzón de voz. Y si quieres, también puedes bloquear contactos con la opción Contactos bloqueados para que determinados contactos no te puedan llamar, enviar SMS o correos, o iniciar conversaciones por FaceTime.

Mira qué apps recopilan más datos

En iOS tienes una opción en la que puedes ver cómo y cuándo acceden las apps a tus datos. En ella, puedes ver a qué datos ha accedido una aplicación por última vez, y puedes ver cuáles son las apps que más veces acceden a los datos para los que tienen permisos. Así, puedes saber qué apps abusan de esta confianza que has puesto sobre ellas.

Para ver esto, ve a los ajustes y entra en Privacidad y seguridad, donde debes pulsar en la opción de Informe de privacidad de las apps. Aquí, primero verás las apps que entraron por última vez a alguno de tus datos, y luego abajo la lista de apps que más veces han entrado a tus datos. Podrás ver todas las listas completas y entrar en cada aplicación para ver los datos por separado.

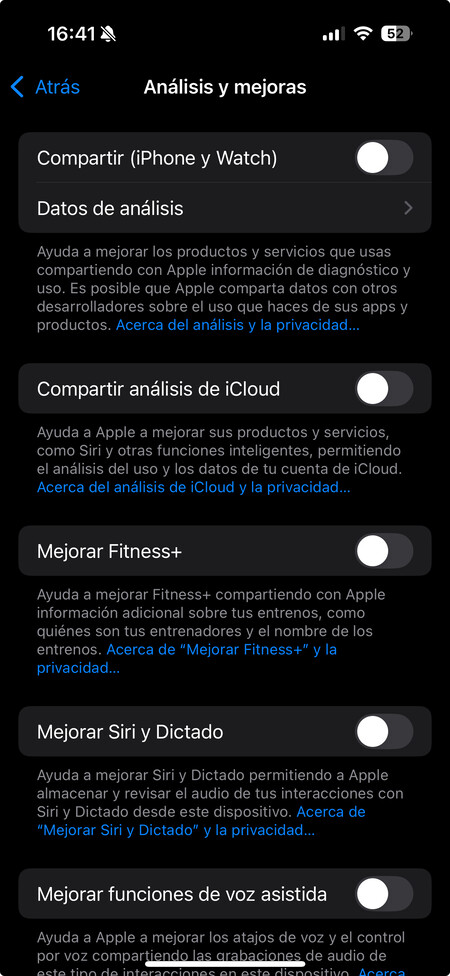

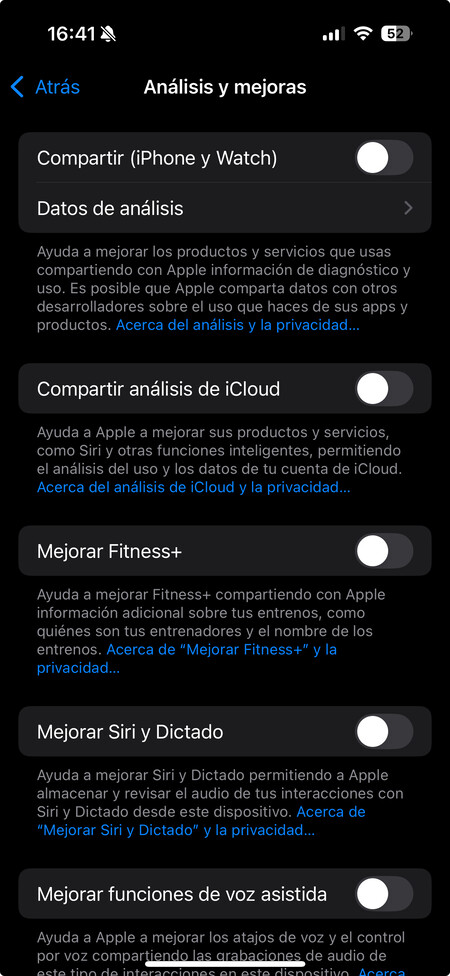

No le envíes a Apple los datos de análisis

Como todos los sistemas operativos, iOS también le envía a Apple información sobre cómo usas el iPhone. Con estos datos, la empresa puede detectar fallos y mejorar funciones. Pero si no te gusta este intercambio, siempre puedes limitar o bloquear el envío de datos. Para eso, ve a los ajustes y pulsa sobre la opción Privacidad y seguridad, y luego pulsa en el apartado de Análisis y mejoras.

Esto te llevará a una pantalla donde puedes ir desactivando los datos que quieres dejar de compartir con Apple o los desarrolladores. Y aunque veas que en las opciones se usa el término Mejorar, recuerda que para ayudar a mejorar lo que te dicen se usan los datos que le das.

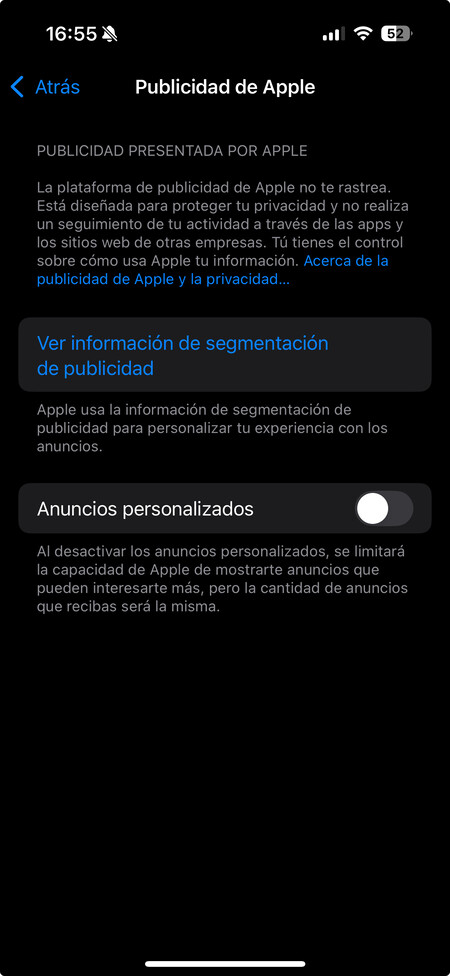

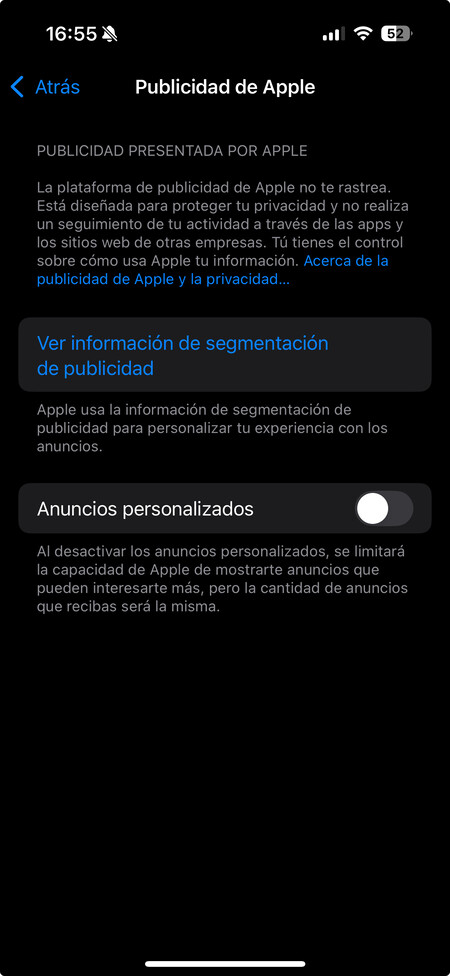

Controla la publicidad de Apple

También puedes desactivar los anuncios personalizados de Apple, que configuran a con tus datos. Para esto ve a los ajustes y pulsa en la sección Privacidad y seguridad. Aquí, entrar en la opción de Publicidad de Apple, y desactiva los anuncios personalizados. Apple dice proteger tu privacidad y no espiarte mediante las apps, pero quizá desactivando esto tengas más tranquilidad.

Borra el historial de conversaciones de Siri

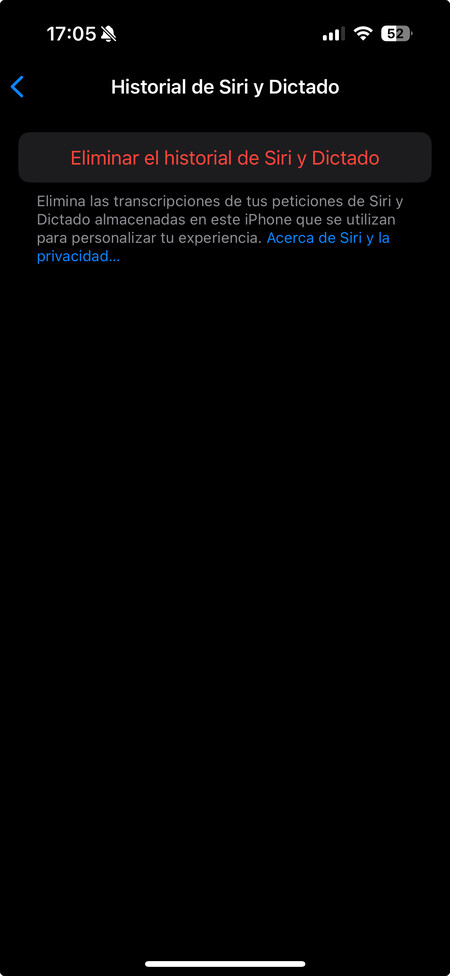

Tu iPhone va a guardar las transcripciones de todo lo que hables con Siri para personalizar tu experiencia. Si no quieres que estos datos se guarden, siempre vas a poder borrar el historial de transcripciones. Para eso entra a los ajustes de tu iPhone y pulsa en la sección Siri. Una vez dentro, pulsa en la opción Historial de Siri y Dictado que verás casi abajo del todo.

Ahora, simplemente tendrás que pulsar en la opción de Eliminar el historial de Siri y Dictado, que es la única que aparece dentro. Se borrará de tu teléfono y de los servidores de Apple todo tu historial de interacciones con el asistente o los dictados de voz.

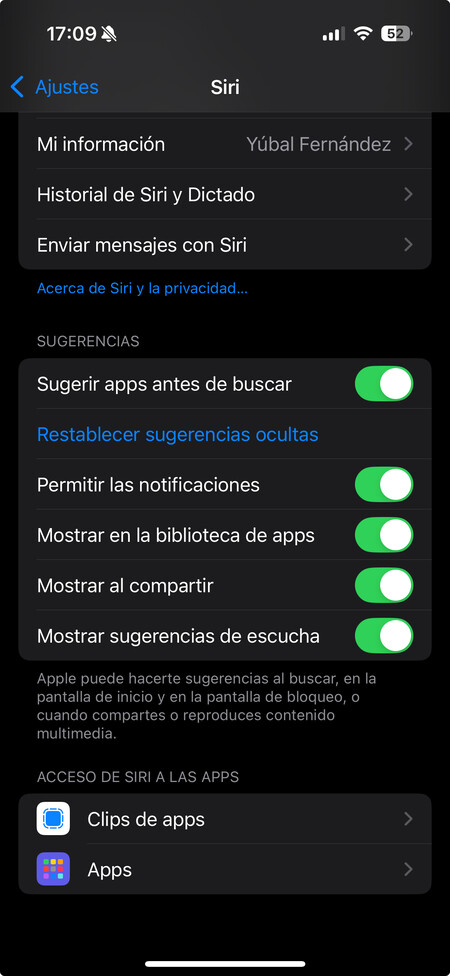

Evita que Siri aprenda cómo usas las apps

Y ya que estamos con Siri, el asistente aprende de las aplicaciones que usas y los contextos en lo que lo haces, para así proponértelas y ahorrarte tiempo. Si quieres evitarlo, puedes eliminar estas sugerencias entrando en la sección Siri de los ajustes de tu iPhone.

Aquí, baja hasta el apartado de Sugerencias, y ve desactivando todas las sugerencias que quieras y que pueden hacer que Siri recopile la manera en la que usas el contenido que luego te va a sugerir.

Comparte una foto sin ubicación

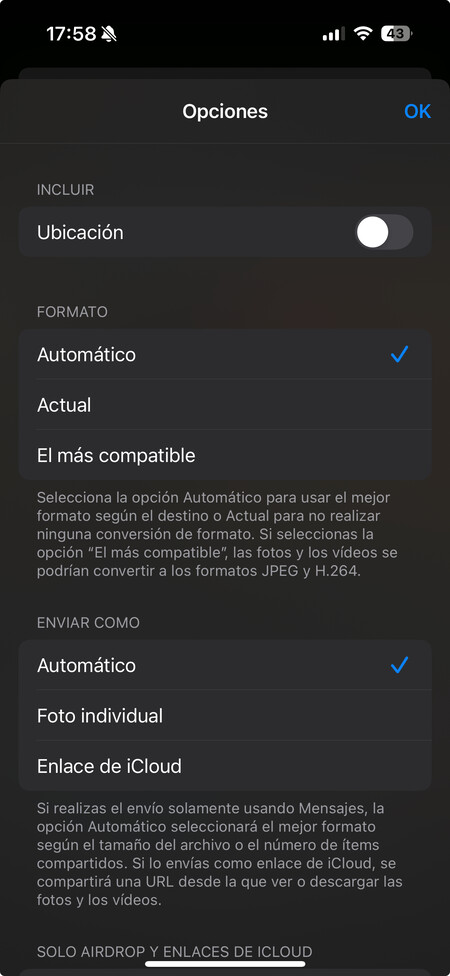

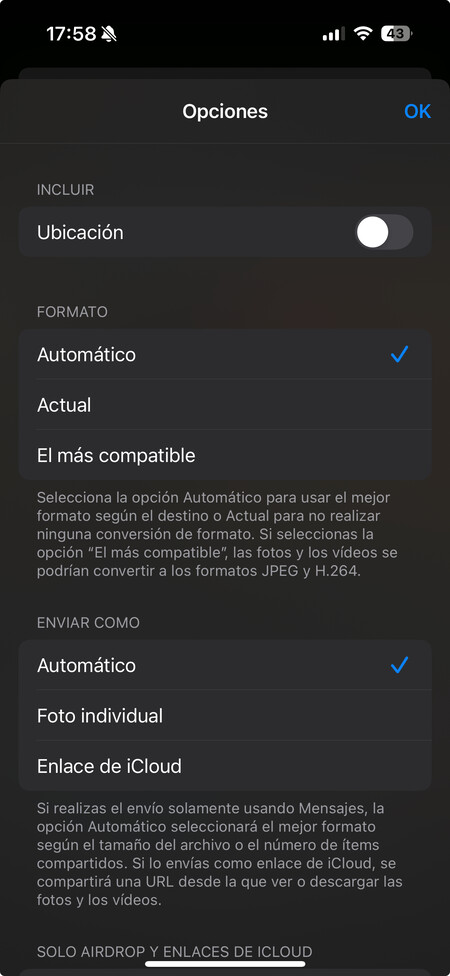

Cuando vas a compartir una foto, esta conserva algunos metadatos como el lugar en el que la sacaste. Pero la aplicación Fotos de Apple te permite eliminar la ubicación de una foto que vas a compartir para no desvenar este dato a una persona que no sea de tu confianza.

Para hacer esto, elige una foto en la aplicación de Fotos y pulsa el botón de Compartir. Dentro, pulsa en el botón Opciones que te aparece arriba del todo, e irás a una pantalla donde puedes elegir algunas opciones del envío de la foto. En ella, arriba del todo desactiva la opción de Incluir.

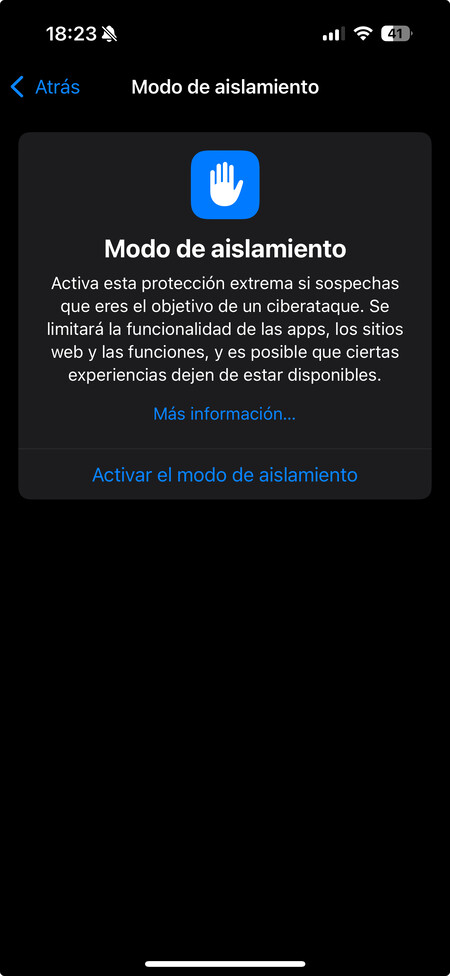

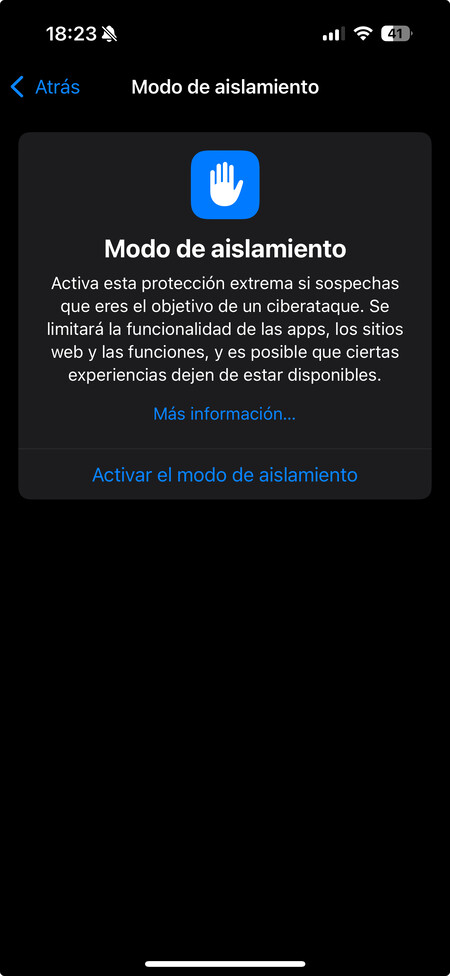

Conoce el modo de aislamiento

En los ajustes de tu iPhone, si entras en la sección de Privacidad y seguridad y bajas abajo del todo, puedes pulsar en la opción de Modo de aislamiento por si quieres activarlo. Al hacerlo protegerás tu móvil, pero limitarás las apps que puedes usar y las webs a las que puedes entrar.

Lo que hace este modo es evitar ciberataques sofisticados que rastrean lo que haces en el móvil. Al activarlo, se bloquean adjuntos y funciones de la app Mensajes, bloquear llamadas de FaceTime, desactivar tecnologías web del navegador, desactivar los álbumes compartidos, y las conexiones con otros dispositivos, entre muchas otras cosas.

Inicia sesión con tu cuenta de Apple

Apple tiene un sistema para poder registrarte en webs y apps con tu cuenta de Apple, y así no tener que escribir otro correo y contraseña. Este método, lo puedes usar cuando veas el botón de Iniciar sesión con Apple en la pantalla donde puedes registrarte.

Aquí, una parte interesante es que cuando uses esta opción podrás ocultar tu correo electrónico o cambiar tu nombre, para que al vincular tu cuenta no regales todos los datos. Y tu iPhone recordará luego este registro cuando quieras volver a iniciar sesión con tu cuenta.

En Xataka Basics | iOS 18: guía con 68 funciones y trucos para exprimir el sistema operativo móvil de Apple

ues de anuncios individuales.

Source link

Actualidad

enviar un robot con una sorpresa de 300 kilos

En 1944, durante el levantamiento de Varsovia, algunos combatientes polacos improvisaron pequeños vehículos teledirigidos cargados de explosivos para intentar destruir posiciones alemanas sin exponer directamente a sus hombres. Aquellas máquinas rudimentarias apenas podían avanzar entre los escombros y muchas acababan inutilizadas antes de llegar al objetivo… pero dejaron una idea flotando que el campo de batalla tardaría décadas en recuperar: quizá algún día las primeras tropas en entrar en un edificio enemigo no serían soldados.

La nueva forma de asaltar un edificio. Durante décadas, limpiar un edificio ocupado por el enemigo implicaba una de las tareas más brutales y peligrosas de cualquier guerra: avanzar por habitaciones, escaleras y sótanos mientras cada puerta podía esconder una emboscada. Contaban en Forbes que Ucrania está empezando a cambiar completamente esa lógica. En Kostiantynivka, tropas rusas escondidas en un bloque abandonado esperaban probablemente drones llegando desde el cielo.

Lo que apareció fue algo distinto: un vehículo terrestre no tripulado que entró por la parte trasera cargado con 300 kilos de explosivos antes de detonar el edificio. La operación, coordinada con otros robots terrestres y drones de apoyo, resume perfectamente hacia dónde está evolucionando la guerra urbana. Ucrania ya no solo utiliza drones para observar o lanzar pequeñas granadas: está convirtiendo robots kamikaze sobre ruedas en herramientas de asalto capaces de sustituir parcialmente a la infantería en las misiones más suicidas del frente.

Guerra de máquinas coordinadas. El aspecto más importante de esta evolución no es únicamente el robot explosivo, sino la forma en la que empieza a combinarse con drones aéreos, sensores y sistemas de reconocimiento. Ucrania está desarrollando una especie de “guerra mixta robótica” donde cada máquina cumple una función distinta. Los drones aéreos localizan objetivos, vigilan rutas y ofrecen visión general del combate, y los robots terrestres avanzan pegados al terreno llevando ametralladoras, minas, suministros o enormes cargas explosivas directamente hasta posiciones rusas.

Esa cooperación resuelve muchas de las limitaciones individuales de cada sistema. Los drones que vuelan tienen rapidez y visión, pero apenas pueden transportar peso. Los robots terrestres son lentos y vulnerables, pero pueden mover cargas capaces de destruir un sótano entero o abrir brechas imposibles para un FPV convencional. El resultado es un campo de batalla donde máquinas diferentes empiezan a actuar como una unidad coordinada que reemplaza cada vez más tareas tradicionalmente reservadas a soldados.

Robots para ahorrar soldados. Detrás de esta transformación existe también una realidad mucho más dura: Ucrania necesita reducir al máximo la exposición de su infantería. Tras años de guerra de desgaste contra un ejército ruso más numeroso, cada asalto urbano se ha convertido en un coste humano extremadamente difícil de asumir. Por eso los robots terrestres están pasando rápidamente de ser herramientas experimentales a convertirse en una necesidad táctica real.

Inicialmente se utilizaban sobre todo para transportar munición, evacuar heridos o limpiar minas, pero la presión del frente y la proliferación de drones han acelerado su evolución hacia funciones ofensivas directas. Zelenski, de hecho, ya ha pedido decenas de miles de UGVs para este año y el objetivo declarado de Kiev es automatizar incluso buena parte de la logística del frente. En otras palabras: Ucrania está intentando sustituir progresivamente a personas por máquinas allí donde las probabilidades de supervivencia empiezan a ser demasiado bajas.

El terror del “Baba Yaga”. Ya hemos hablado de él antes. En paralelo a estos robots terrestres, Ucrania también ha desarrollado una dimensión psicológica cada vez más sofisticada alrededor de sus drones aéreos. El caso más simbólico es el del Vampire, el famoso hexacóptero bautizado por los rusos como “Baba Yaga”. Su sonido nocturno se ha convertido en una auténtica herramienta de terror en el frente. En Sumy, por ejemplo, un Vampire logró rescatar a dos soldados ucranianos capturados después de localizar a sus captores, identificarlos mediante cámaras térmicas y bombardearlos mientras huían.

Más allá de la espectacularidad del episodio, el dron representa algo mucho más importante: la combinación entre tecnología barata, facilidad de uso y una enorme flexibilidad operativa. Por unos pocos miles de euros, Ucrania dispone de una plataforma capaz de lanzar minas antitanques, transportar suministros, resistir interferencias electrónicas y coordinarse con otros sistemas robóticos sobre el terreno. La consecuencia es que los soldados rusos empiezan a enfrentarse a una amenaza constante que puede aparecer desde el cielo, desde una ventana o desde una calle aparentemente vacía.

El campo de batalla del futuro. La guerra de Ucrania está acelerando una transformación militar que otros ejércitos estudiarán durante años. Lo más llamativo no es solo la proliferación de drones, sino cómo estas plataformas están empezando a sustituir físicamente funciones completas de combate. Un robot terrestre cargado con explosivos entrando en un edificio fortificado era hace pocos años una imagen propia de laboratorios militares o películas de ciencia ficción, pero ahora forma parte de operaciones reales en ciudades destruidas del Donbás.

Al mismo tiempo, la combinación entre fibra óptica, navegación resistente a interferencias y coordinación entre máquinas está haciendo cada vez más difícil neutralizar estos sistemas con guerra electrónica convencional. Ucrania sigue perdiendo muchos de estos robots frente a drones FPV rusos, pero incluso eso refuerza la lógica industrial del conflicto: destruir máquinas resulta más asumible que perder soldados experimentados.

Si se quiere también, poco a poco, la guerra urbana empieza a parecerse menos a las batallas del siglo XX y más a un entorno saturado de sistemas autónomos donde las primeras unidades que entran en contacto con el enemigo ya no son personas, sino robots cargados de explosivos observados a distancia desde una pantalla.

Imagen | X

ues de anuncios individuales.

Source link

Actualidad

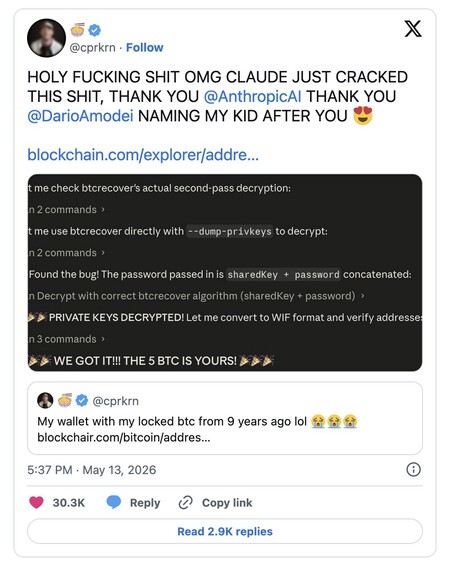

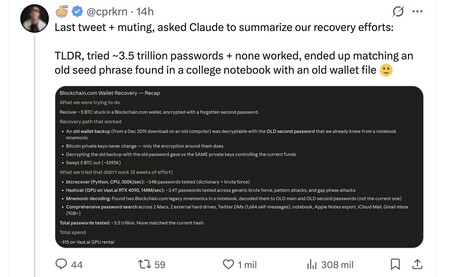

Claude ha ayudado a un hombre a recuperar 400.000 dólares en bitcoin que perdió hace 11 años. Se colocó y olvidó la contraseña

Un usuario de X llamado Cprkrn contaba recientemente su odisea con final (muy) feliz en X. En 2015 compró cinco bitcoins (BTC) cuando el precio rondaba los 250 dólares. En un arrebato de euforia universitaria decidió que su contraseña debía ser un manifiesto antisistema y la cambió a la frase ““lol420fuckthePOLICE!*:)”. El problema es que lo hizo totalmente colocado, y cuando se levantó a la mañana siguiente se dio cuenta de que su dinero se había esfumado. Empezó entonces una odisea para intentar recordar esa contraseña. Una con final feliz.

Once años de desesperación. Durante once años, esos cinco bitcoins permanecieron perdidos mientras su valor no paraba de incrementarse. Hoy en día su valor ronda los 400.000 dólares, y nuestro protagonista no ha ido parando de ver cómo esta fortuna se le había escapado entre los dedos. Para intentar recuperar la contraseña lo intentó todo, sobre todo ataques de fuerza bruta para intentar adivinar la contraseña con miles de combinaciones. Revisó carpetas antiguas que tenía guardadas sin éxito, y entonces se le ocurrió algo: recurrir a Claude.

Claude no hackeó su monedero, solo fue un detective espectacular. Lo que acabó haciendo Cprkrn fue pedirle a Claude que analizara 1 GB de copias de seguridad de iCloud, notas de Apple antiguas, correos y archivos de sistema olvidados y que tenía guardados en un ordenador que había usado en la universidad. El reto no era “crackear” la contraseña, sino encontrar el rastro de cómo se había podido crear.

Orden dentro del caos. Lo que hizo Claude fue organizar todos esos datos que estaban dispersos para convertirlos en un perfecto archivo estructurado que poer analizar. Tras evaluar toda la información, el modelo de IA se dio cuenta de que estaba intentando abrir el archivo equivocado. Localizó un archivo llamado wallet.dat anterior al cambio de contraseña que provocó la pesadilla, y lo cruzó con una frase mnemotécnica que el usuario había anotado en una vieja libreta que él había descartado. Eso permitió reconstruir esa contraseña, y en menos de una hora Cprkrn había recuperado su fortuna y volvía a tener acceso a su monedero BTC.

El dinero a salvo. Lo primero que hizo tras descubrir esa contraseña fue mover esos bitcoins a otro monedero seguro para evitar problemas: cada conversación que tenemos con Claude u otros chatbots queda registrada en los servidores de esas empresas en texto plano, así que Cprkrn se cubrió las espaldas para impedir que esa información acabase usándose para evitar sustos.

Bendito Darío. La alegría por haber recuperado esos cinco bitcoins llevaron a este usuario a publicar un mensaje en Twitter contando toda la aventura. En dicho mensaje prometió que llamaría a su futuro hijo “Darío” en honor al CEO de Anthropic, Darío Amodei.

Agujas en el pajar. La historia demuestra que los grandes modelos de lenguaje son herramientas extraordinarias para encontrar agujas en pajares. Las herramientas tradicionales ayudaban, pero la capacidad de la IA para analizar información y encontrar patrones es una vez más asombrosa. Esta anécdota se une por ejemplo al reciente auge de modelos como Claude Mythos Preview para encontrar vulnerabilidades de seguridad que parecía imposible encontrar. De nuevo todo se basa en esa capacidad de estos modelos para “entender” los datos que se le suministran, organizarlos y extraer lo que se necesita de ellos.

Ser un Diógenes digital tiene premio. Durante años la práctica recomendada para quienes iban cambiando de equipo o actualizándolo era “borra/formatea lo antiguo, empieza de cero con lo nuevo”. Esta historia cambia el enfoque, porque en la era de la IA los datos desordenados de hace 15 o 20 años no son basura digital: pueden ser un tesoro que nos ayude a revisar nuestro pasado y desvelar datos que nosotros ya no recordamos. La historia, eso sí, contrasta con la de James Howells, que durante años luchó por intentar recuperar el disco duro con miles de bitcoins que acabó en un vertedero. Él acabó rindiéndose tras la negativa de la justicia de darle permiso para buscar ese disco duro.

Imagen | Kanchanara

ues de anuncios individuales.

Source link

Actualidad

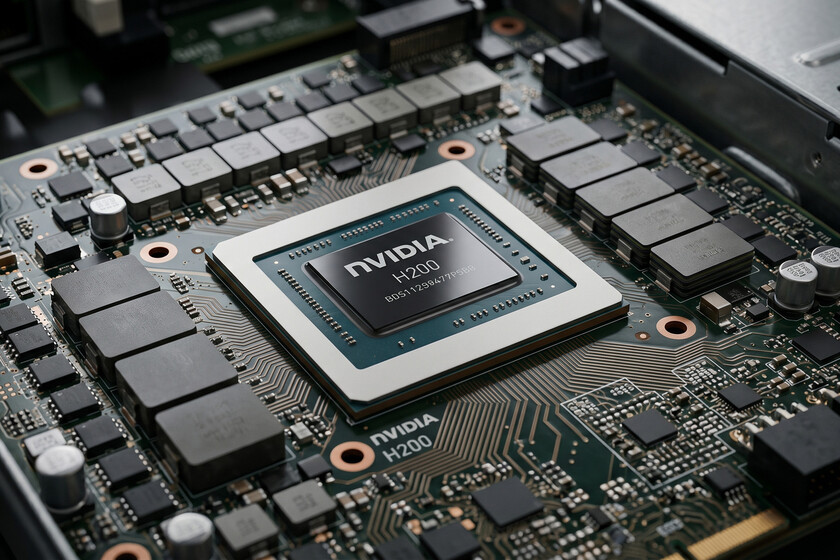

ya tiene permiso para vender su GPU H200 a 10 empresas chinas

Alibaba, Tencent, ByteDance y JD.com son cuatro de las diez empresas chinas que ya tienen acceso a la GPU para inteligencia artificial (IA) H200 de NVIDIA. Según Reuters, el Departamento de Comercio de EEUU, que es la institución que concede o deniega las licencias de exportación, ha autorizado al menos a diez compañías chinas y varios distribuidores, entre los que se encuentran Lenovo y Foxconn, a adquirir el segundo chip para IA más potente que tiene Nvidia.

Esta noticia llega casi dos meses después de que el Gobierno de EEUU confirmase que iba a permitir a la compañía liderada por Jensen Huang entregar su chip H200 a sus clientes chinos. Nvidia anunció a mediados del pasado mes de marzo durante su conferencia anual para desarrolladores que las Administraciones estadounidense y china habían desbloqueado la venta de esta GPU en la nación dirigida por Xi Jinping. Sin embargo, hasta ahora no se ha realizado ni una sola entrega.

En la práctica el bloqueo continúa a pesar del anuncio de marzo. Con toda probabilidad esta es la razón por la que Jensen Huang se ha unido a la delegación de la Casa Blanca que participa esta semana en una cumbre con el presidente chino Xi Jinping. Nvidia está atrapada entre los intereses opuestos de EEUU y China, y Huang va a intentar recuperar un mercado, el chino, valorado en 50.000 millones de dólares en 2026 y que ha llegado a representar el 13% de sus ingresos.

Ahora el problema es el Gobierno chino

A principios de este mes de mayo Jensen Huang confirmó que actualmente su cuota de mercado en China es del 0%. Nvidia lleva varios meses sin vender sus chips para IA en este país debido a que la regulación estadounidense exige que los compradores chinos demuestren haber implantado procedimientos de seguridad suficientes y que no utilizarán las GPU con fines militares. Además, Nvidia también debe certificar que dispone de inventario suficiente en EEUU. Y toda esta burocracia no se está resolviendo en absoluto con agilidad.

Actualmente las mayores reticencias a la venta de los chips de Nvidia en China proceden de Pekín

No obstante, actualmente las mayores reticencias a la venta de los chips de Nvidia en China proceden de Pekín. El Gobierno chino quiere impulsar el desarrollo de sus propias GPU para IA a cualquier precio, lo que en octubre de 2024 le llevó a enviar una recomendación a las empresas chinas de IA en la que les pedía que en la medida de lo posible utilizasen chips producidos en China.

Diez meses después esta recomendación se transformó en una exigencia. Y es que el Gobierno chino ya está obligando a los centros de datos que pertenecen al Estado en todo el país a utilizar al menos un 50% de circuitos integrados chinos en sus servidores. La Administración liderada por Xi Jinping ha tomado esta decisión porque puede permitírsela. Y es que ya tiene tres alternativas muy claras a Nvidia: Cambricon Technologies, Huawei y Moore Threads.

Por otro lado, en EEUU también hay un grupo de presión que se opone a la venta de los chips para IA avanzados estadounidenses en China. Chris McGuire, investigador sénior sobre China y tecnologías emergentes del Consejo de Relaciones Exteriores, sostiene que “cualquier acuerdo que permita a Nvidia vender más chips a China conlleva menos chips de Nvidia para las empresas estadounidenses y una ventaja menor de EEUU sobre China en IA“. Además, McGuire aduce que “es sorprendente que el presidente Trump siga dejándose convencer de anteponer los intereses de Nvidia a los de América”.

Imagen | Nvidia

Más información | Reuters

ues de anuncios individuales.

Source link

-

Musica2 días ago

Musica2 días agoBonnie Tyler: Actualizan estado de salud de la cantante tras haber entrado en coma

-

Actualidad2 días ago

Actualidad2 días ago“Política y cine no deben estar separados”: jurado del Festival de Cannes defiende la libertad y la diversidad en el arte

-

Deportes2 días ago

Deportes2 días agoLiga MX Femenil | América buscará terminar su sequía de títulos ante Rayadas en la Final Clausura 2026; conoce fechas y horarios

-

Deportes2 días ago

Deportes2 días agoMundial 2026 | Neymar entra en la prelista de Brasil; Carvajal, de España, se queda fuera

-

Actualidad2 días ago

Actualidad2 días agoEl desastroso regreso de Amaia Montero con La Oreja de Van Gogh es una buena radiografía de los peligros de pagar por la nostalgia

-

Actualidad2 días ago

Actualidad2 días ago“Bonnie Tyler se encuentra gravemente enferma, pero estable”, confirma su equipo

-

Deportes2 días ago

Fiscalía accederá al historial de recetas médicas de Tiger Woods | Video

-

Actualidad2 días ago

Actualidad2 días agosus otras novedades también tienen mucho que decir