Tecnologia

Desarrollan riñones humanizados dentro de embriones de cerdo durante 28 días

Un equipo de científicos desarrolló, por primera vez, embriones de cerdo cuyos riñones contenían un 50–60 por ciento de células humanas y que, tras 28 días de gestación en ese animal, mostraban una estructura normal para su fase de desarrollo.

Los llamados embriones quimera contienen células de dos especies, en este caso de humano y cerdo, y es una línea de investigación en la aún lejana posibilidad de generar órganos humanos en otros animales para trasplantes.

Investigadores chinos publican estos resultados en la revista Cell Stem Cell, la cual señala que es la primera vez que se logra cultivar un “órgano sólido humanizado” en otra especie, aunque sí se han usado métodos similares para generar tejidos humanos como sangre o músculo esquelético en cerdos.

El equipo, encabezado por los Institutos de Biomedicina y Salud de Guangzhou (China), creó con éxito esos embriones quiméricos y los transfirió a cerdas, donde los riñones humanizados en desarrollo presentaban una estructura y una formación de túbulos normales al cabo de 28 días.

Los investigadores se centraron en los riñones porque son uno de los primeros órganos en desarrollarse y también son los más trasplantados en medicina humana.

Hasta ahora se habían producido órganos de rata en ratones y viceversa, pero los intentos de cultivar órganos humanos en cerdos no habían tenido éxito.

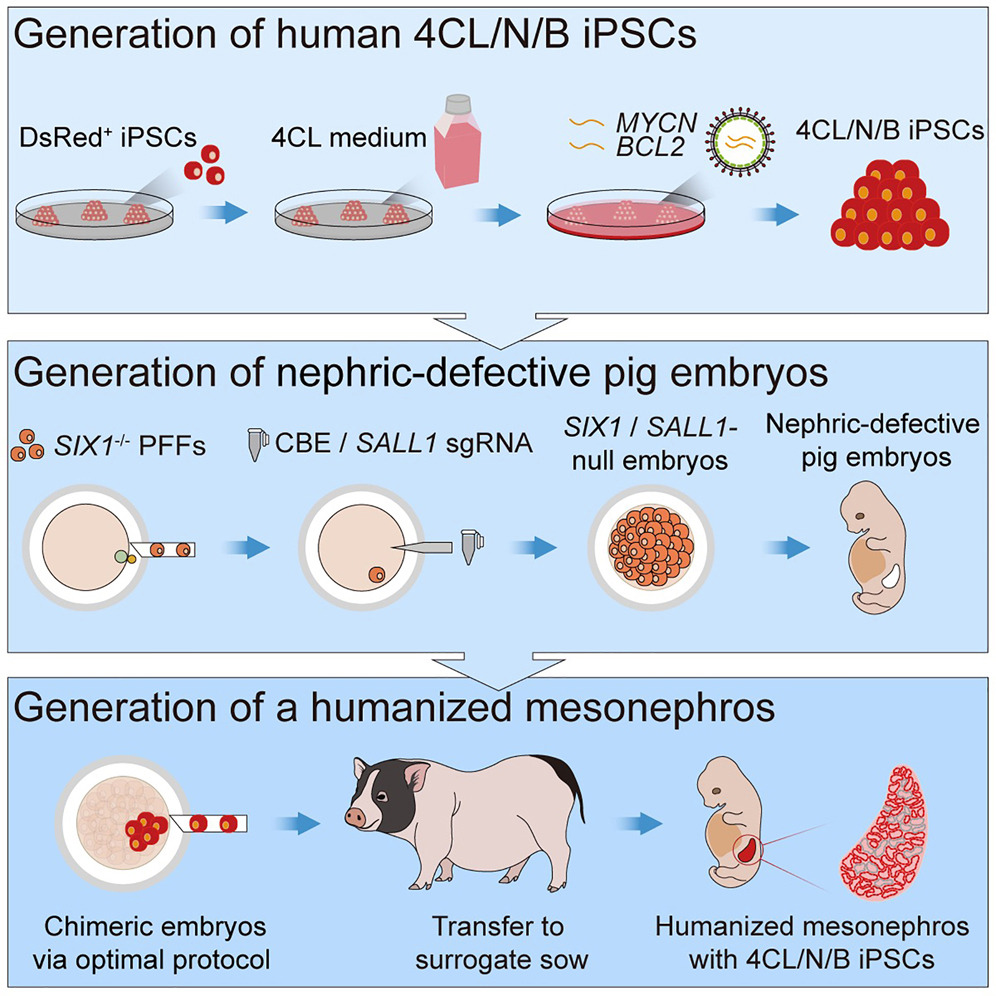

El equipo chino probó un enfoque que mejora la integración de las células humanas, explicó a la revista Liangxue La, coordinador del estudio.

El primer paso fue crear un “nicho” dentro del embrión porcino para que las células humanas no tuvieran que competir con las de cerdo.

Para ello, usaron la herramienta de edición genética CRISPR, con la que diseñaron un embrión unicelular porcino al que le faltaban dos genes necesarios para el desarrollo renal.

Después, diseñaron células madre pluripotentes humanas (que tienen el potencial de convertirse en cualquier tipo de célula) para hacerlas más susceptibles a la integración.

Antes de implantar los embriones en desarrollo a las cerdas, los investigadores cultivaron las quimeras en condiciones optimizadas para proporcionar nutrientes y señales únicas tanto a las células humanas como a las porcinas, ya que suelen tener necesidades dispares.

Los investigadores transfirieron mil 820 embriones a 13 animales y al cabo de un periodo de entre 25 o 28 días, interrumpieron la gestación y extrajeron los embriones para evaluar si las quimeras habían logrado producir riñones humanizados.

Se analizaron cinco embriones quiméricos (dos de 25 días de implantación y tres de 28 días) en los que los riñones humanizados eran “estructuralmente normales para su fase de desarrollo y estaban compuestos por un 50-60 por ciento de células humanas”, agrega la nota.

Los riñones estaban en la etapa de mesonefros (la segunda etapa del desarrollo renal); habían formado túbulos y brotes de células que eventualmente se convertirían en uréteres que conectarían el riñón con la vejiga.

El equipo investigó además si había células humanas en otros tejidos de los embriones, lo que podría tener implicaciones éticas, sobre todo si se encontraban abundantes células humanas en tejidos neurales o de la línea germinal y los cerdos llegaran a término.

Sin embargo, las células humanas se localizaban, sobre todo, en los riñones, mientras que el resto del embrión estaba compuesto por células porcinas.

“Si se crea un nicho en el embrión porcino, las células humanas van a parar de forma natural a esos espacios”, explicó el autor principal, Zhen Dai, del Instituto de Biomedicina y Salud de Guangzhou.

El investigador aseguró que vieron “muy pocas” células neuronales humanas en el cerebro y la médula espinal y “ninguna” en la cresta genital, lo que indica que “las células madre pluripotentes humanas no se diferenciaron en células germinales”.

Este trabajo aporta “avances importantes en una de las vías que más interés ha suscitado a lo largo de los últimos años” para desarrollar un modelo de producción de órganos aptos para trasplante mediante el uso de cerdos como animal vehicular, en opinión del nefrólogo español Rafael Matesanz, ajeno al estudio.

El creador de la Organización Nacional de Trasplantes, citado por Science Media Centre (una plataforma que ofrece fuentes científicas a los periodistas), recordó las investigaciones pioneras del científico español Juan Carlos Izpisúa, que demostró la posibilidad de hibridación entre dos especies.

El equipo de investigadores chinos quiere ahora permitir que los riñones humanizados se desarrollen durante más tiempo y trabajan para generar otros órganos humanos en cerdos, como el corazón y el páncreas.

Aunque el objetivo a largo plazo es optimizar esta tecnología para el trasplante de órganos humanos, el equipo reconoce que el trabajo será complejo y podría llevar muchos años.

Cultivar un órgano humanizado plenamente funcional en un cerdo requeriría algunos pasos adicionales porque los órganos se componen de múltiples tipos de células y tejidos.

En este estudio, los investigadores crearon un nicho solo para un subconjunto de células, lo que significa que los riñones tenían células vasculares derivadas de cerdos, y esto podría provocar el rechazo del órgano si se utilizaran en un escenario de trasplante, por lo que aún hace falta mucha investigación.

Por el momento, esta tecnología, según el también firmante Miguel Esteban del Instituto de Biomedicina y Salud de Guangzhou, “proporciona una ventana para estudiar el desarrollo humano” y las enfermedades del desarrollo.

Con información de EFE

La entrada Desarrollan riñones humanizados dentro de embriones de cerdo durante 28 días aparece primero en López-Dóriga Digital.

ues de anuncios individuales.Tecnologia

Explosión del cohete de Blue Origin amenaza los planes lunares de la NASA

La impresionante explosión del cohete New Glenn, de Blue Origin, que sacudió la noche del jueves hogares a kilómetros de distancia en Cabo Cañaveral (Florida), podría retrasar los planes de la NASA de regresar a la Luna en los próximos dos años y de arrancar este año con la construcción de una futura base lunar.

La explosión tuvo lugar anoche alrededor de las 21:00 h local en el Complejo de Lanzamiento Espacial 36 (SLC-36), ubicado en la Estación de la Fuerza Espacial, durante una prueba de encendido estático (‘hot fire test’) previa a este lanzamiento no tripulado.

Blue Origin aún no ha comunicado las causas del accidente, en el que no se registraron heridos pese a la enorme bola de fuego que envolvió el cohete y la zona de lanzamiento.

La densa humareda que se generó en la plataforma fue visible desde zonas muy alejadas de las instalaciones de la NASA, según imágenes difundidas en redes sociales por algunos vecinos, que aseguraron que cristales y otras partes de sus casas habían temblado por la intensidad de la explosión.

La agencia espacial estadounidense, que fue consultada hoy por EFE sobre el accidente, no ahondó en las causas de la explosión del cohete de Blue Origin, una compañía que ha alcanzado importantes hitos espaciales, aunque también ha enfrentado algunos contratiempos técnicos.

El cohete New Glenn

El cohete afectado fue el New Glenn, la joya de la corona de la compañía espacial, que demostró el pasado noviembre la capacidad de reutilización de su primera etapa durante un aterrizaje controlado sobre una plataforma marina.

Esa destreza fue confirmada el pasado abril cuando la compañía reutilizó por primera vez uno de sus propulsores, algo que hasta entonces solo había logrado el enorme cohete Starship de SpaceX.

El New Glenn tiene 98 metros de altura y 7 metros de diámetro con capacidad para transportar más de 13 toneladas a la órbita de transferencia geoestacionaria (GTO) y 45 toneladas a la órbita terrestre baja (LEO).

La misión de Amazon

El lanzamiento, que estaba previsto para no antes del próximo jueves, tenía previsto situar 48 satélites de Amazon en la órbita baja terrestre, en el marco del proyecto Kuiper con el que el gigante del comercio electrónico desea proporcionar internet de alta velocidad a cualquier parte del planeta y competir con Starlink.

Este iba a ser el mayor despliegue de Amazon hasta el momento, que tiene cerradas más de una decena de lanzamientos con Blue Origin, para formar una constelación de más de 3 mil 200 satélites.

Como se trataba de una prueba, los satélites no estaban a bordo del cohete.

Las reacciones oficiales

Blue Origin informó anoche en la red social X que el cohete sufrió “una anomalía” durante la prueba, mientras que Bezos expresó que no se produjeron heridos y están investigando la raíz del problema.

“Reconstruiremos lo que necesite ser reconstruido y volveremos a volar. Vale la pena”, dijo, en previsión de que, además del cohete, el complejo de lanzamiento haya sufrido daños considerables.

El administrador de la NASA, Jared Isaacman, también se hizo eco de esta “anomalía”, resaltando que colaborarán en la investigación y que evaluarán el posible impacto en los programas Artemis y de la Base Lunar, en los que Blue Origin era parte fundamental.

No es la primera “anomalía”

Blue Origin y SpaceX, la compañía aeroespacial de Elon Musk, figuran entre los principales proveedores de la NASA para misiones espaciales.

Esta misma semana, la agencia estadounidense había anunciado que la empresa de Bezos proporcionará el alunizador no tripulado para una misión que viajará a la Luna y asentará los cimientos de la futura base lunar.

La explosión, no obstante, se suma al revés que la compañía sufrió el pasado abril, durante la prueba de reutilización del New Glenn, cuando admitió que desplegó el satélite de un cliente en una órbita equivocada, por otra “anomalía”.

Además de contribuir a la construcción de una base lunar, Blue Origin también fue seleccionada para proporcionar el aterrizador para la misión tripulada a la Luna Artemis V, programada para finales de 2028.

Con información de EFE

ues de anuncios individuales.

Source link

Tecnologia

Prevén nuevos récords de temperaturas hasta 2030 y una subida media superior a 1.5°C

Las temperaturas medias globales continuará en niveles récord o cercanos entre 2026 y 2030, periodo en el que hay un 75 por ciento de probabilidades de que la subida media para todo el lustro supere los 1,5 °C considerados como límite a no rebasar por el Acuerdo de París, advirtió la Organización Meteorológica Mundial (OMM).

La probabilidad de que al menos uno de los cinco años supere ese umbral de temperaturas es del 91 por ciento, agrega el informe, elaborado para la agencia de la ONU por el servicio meteorológico nacional británico, la Met Office.

También son muy altas, del 86 por ciento, las probabilidades de que uno de esos años supere a 2024 como el más cálido en los registros, teniendo en cuenta que en aquel ya se rebasaron los baremos de París, con una subida de la temperatura media de 1.55 °C con respecto a los niveles preindustriales (1850-1900).

En principio se espera que la subida de temperaturas global entre 2026 y 2030 oscile entre los 1.3 °C y los 1.9 °C.

El experto de Met Office, Leon Hermanson, autor principal del informe, agregó que se espera la llegada de un episodio climático de El Niño, ligado normalmente a altas temperaturas, a finales de 2026, “lo que aumenta las probabilidades de que 2027 sea el próximo año récord”.

El informe para el lustro predice además que las temperaturas invernales del Ártico serán 2,8 °C superiores a la media del periodo 1991-2020, y que también en invierno las precipitaciones serán más altas de lo normal en latitudes altas del hemisferio norte.

Los patrones de precipitación sugieren mayor probabilidad de aumento de la humedad en el Sahel, Alaska, norte de Europa y Siberia, y “anomalías secas” sobre el Amazonas, continúa el estudio.

La Organización Meteorológica Mundial recordó que superar en algún año los límites del 1.5 °C “no significa que los objetivos a largo plazo del Acuerdo de París estén fuera del alcance”, aunque se espera que estos rebasamientos temporales ocurran con mayor frecuencia.

El informe sintetizó predicciones de 13 instituciones diferentes, entre ellas el Centro de Supercomputación de Barcelona, la citada Met Office y el Centro Canadiense de Modelización y Análisis Climático.

Con información de EFE

ues de anuncios individuales.

Source link

Tecnologia

Cohete de Blue Origin explota durante prueba previa a lanzamiento satelital

La empresa aeroespacial Blue Origin, fundada por el magnate Jeff Bezos, sufrió la explosión de uno de sus cohetes New Glenn durante una prueba en una plataforma de lanzamiento en Florida (EE.UU.), en un nuevo revés para la compañía en su competencia con SpaceX.

La explosión ocurrió la noche del jueves en Cabo Cañaveral durante una prueba de encendido estático (‘hot fire test’), una maniobra previa a futuros lanzamientos orbitales.

Blue Origin confirmó que se registró una “anomalía”, aunque aseguró que todo el personal fue evacuado y no hubo heridos.

Leer también: Meta lanza planes de suscripción para WhatsApp, Instagram y Facebook

El cohete New Glenn estaba previsto para participar en próximas misiones de despliegue de satélites, incluidos aparatos de la red de internet espacial de Amazon, proyecto impulsado también por Bezos para competir con Starlink, de SpaceX.

El incidente se produce apenas semanas después de otro problema con un lanzamiento comercial de New Glenn, cuando una falla en uno de los motores dejó un satélite en una órbita incorrecta, lo que derivó en una investigación de la Administración Federal de Aviación (FAA).

Blue Origin desarrolla el cohete New Glenn desde hace casi una década con el objetivo de competir en el mercado de lanzamientos pesados dominado por SpaceX, empresa de Elon Musk, cuyos vehículos Falcon y Starship lideran actualmente las misiones comerciales y gubernamentales en Estados Unidos.

We experienced an anomaly during today’s hotfire test. All personnel have been accounted for. We will provide updates as we learn more.

— Blue Origin (@blueorigin) May 29, 2026

Con información de EFE.

ues de anuncios individuales.

Source link

-

Deportes2 días ago

Deportes2 días agoMundial 2026: Encabeza Frenkie de Jong a la tres veces subcampeona mundial Holanda

-

Actualidad23 horas ago

Actualidad23 horas agoLos anillos inteligentes parecían el wearable perfecto, hasta que llegó el calor

-

Actualidad1 día ago

Actualidad1 día agoAlcasec logró acceder a cientos de miles de datos bancarios en España: ahora ha aceptado cárcel

-

Musica2 días ago

Musica2 días agoMúsica: Maná estrenará canción inédita en el Mundial

-

Musica2 días ago

Musica2 días agoConciertos: Katy Perry cantará gratis para sus “Katygatos”

-

Musica1 día ago

Musica1 día agoPaul McCartney y su nuevo disco: un nostálgico viaje a sus años adolescentes

-

Deportes2 días ago

Deportes2 días agoIMPI y CDMX niegan orden para retirar ajolote de inmediaciones del Estadio Ciudad de México

-

Actualidad2 días ago

Actualidad2 días agolo que pide Elon Musk para que funcione