Tecnologia

K-content en Twitter crece 546% en la última década

La fiebre por la cultura coreana (o Hallyu) se ha extendido más allá de sus fronteras, llegando a países en donde hace 10 años jamás hubiéramos imaginado que se consumiría su contenido de entretenimiento. Es increíble ver cómo las conversaciones sobre bandas de K-POP, K-dramas y películas han acaparado Twitter, a tal punto que el crecimiento de estos temas en recientes años ha sido de, ¡más del 546%!

Este número lo dio a conocer YeonJeong Kim, Head of Global K-POP & K-Contents Partnership en Twitter, tras participar en en la Content Marketing Summit 2022 de Corea del Sur, en donde se compartió la influencia de Twitter en la difusión global del K-content, es decir, el contenido de entretenimiento con el sello característico de dicho país.

Los K-Dramas se apoderan de Twitter

En lo que va del año, Snowdrop se mantiene a la cabeza, un melodrama de Jung Hae-in y la idol Jisoo de la popular banda de K-pop BLACKPINK. Además, Squid Game continúa siendo una de las series consentidas de las personas en Twitter. Conoce el top 10 aquí:

- Snowdrop

- Twenty Five, Twenty One

- Business Proposal

- All of Us Are Dead

- Our Beloved Summer

- Semantic Error

- Extraordinary Attorney Woo

- The Red Sleeve

- Our Blues

- Squid Game

K-content diluyendo fronteras

A pesar de que el K-content está pensado principalmente para público asiático, este resuena en otros países y hasta continentes. Twitter compartió el Top 20 de países que más hablan sobre el contenido coreano, donde vemos a Estados Unidos (3er. lugar), Brasil (8vo. lugar), México (11vo. lugar), Canadá (12vo. lugar) y Perú (20mo. lugar) y su ejército de K-lovers en este lado del mundo.

Con información de Dalia de Paz

La entrada K-content en Twitter crece 546% en la última década aparece primero en López-Dóriga Digital.

ues de anuncios individuales.Tecnologia

Pioneros de secuenciación rápida del ADN obtienen el Premio Princesa de Asturias de Investigación

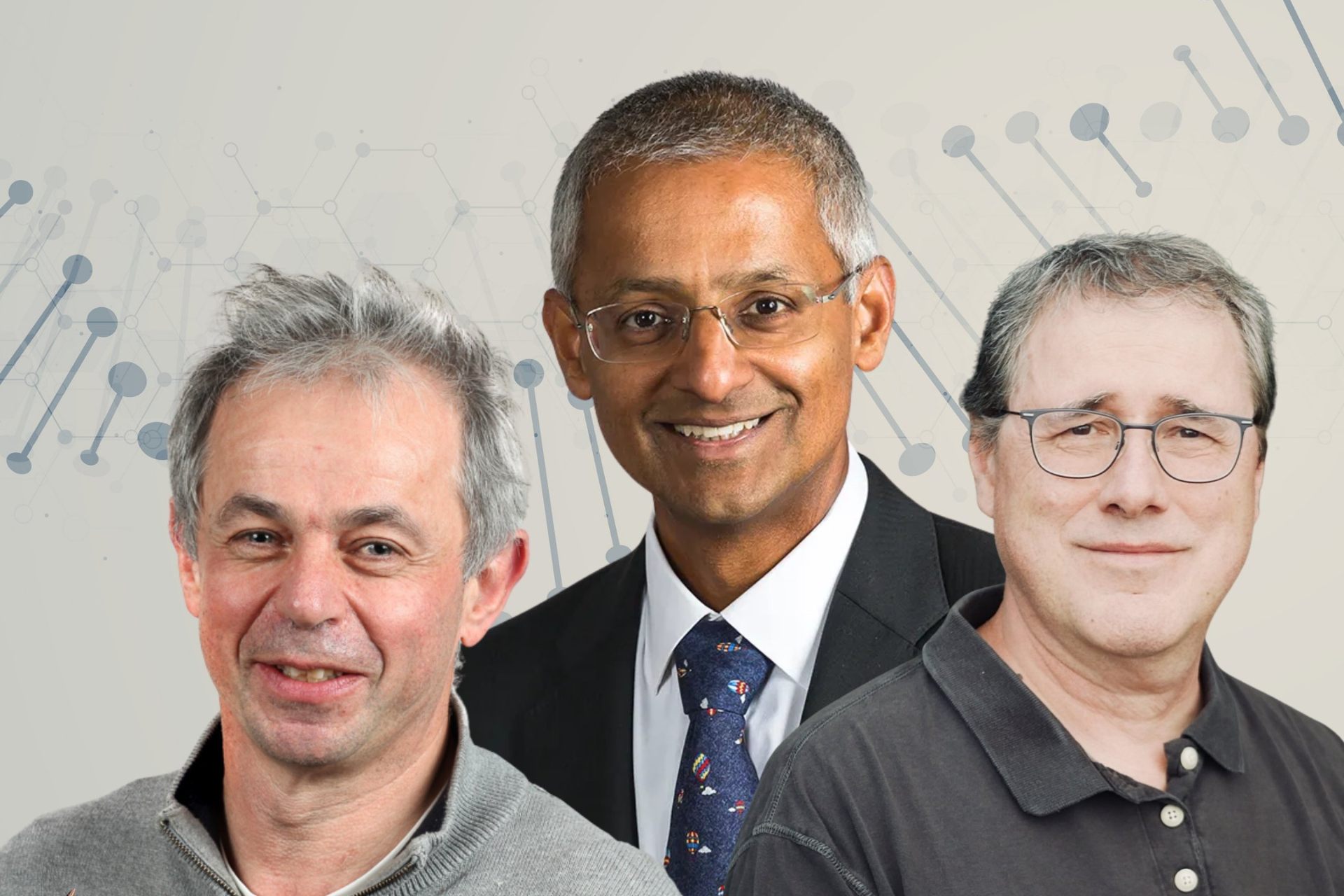

Los químicos británicos David Klenerman y Shankar Balasubramanian y el biofísico francés Pascal Mayer, pioneros de la tecnología de nueva generación para la secuenciación de ADN que permite llevar a cabo este proceso de forma rápida, precisa, a bajo coste y a gran escala, fueron galardonados en España con el Premio Princesa de Asturias de Investigación Científica y Técnica 2026.

#ÚLTIMAHORA: David Klenerman, Shankar Balasubramanian y Pascal Mayer han sido galardonados con el Premio Princesa de Asturias de Investigación Científica y Técnica 2026. pic.twitter.com/uNhTuNvmOl

— Fundación Princesa de Asturias (@fpa) May 13, 2026

Klenerman (Reino Unido, 1959) y Balasubramanian (Chennai, India, 1966), profesores en la Universidad de Cambridge, inventaron juntos la secuenciación de ADN de nueva generación (NGS), y cofundaron a finales del pasado siglo una empresa para que su tecnología estuviese al alcance de todo el mundo, actualmente Solexa-Illumina.

A ella también contribuyó el biofísico Pascal Mayer (Mosela, Francia, 1963), profesor asociado de la Universidad de Estraburgo que ha desarrollado su carrera en empresas privadas y que desarrolló un método de amplificación superficial del ADN que es clave para la secuenciación rápida del ADN.

El método NGS pasa por dividir el ADN en numerosos fragmentos pequeños que se inmovilizan en la superficie de un chip en la que, tras ser amplificados, son descodificados mediante técnicas de fluorescencia para, posteriormente, ser ensamblados mediante un programa informático capaz de secuenciar miles de millones de fragmentos en paralelo, hasta lograr la secuencia completa.

Rápido, barato y eficaz

Esta técnica, que posibilita que la secuenciación del genoma humano pueda hacerse en un solo día con un coste de menos de mil dólares -para hacerlo en el año 2000 se precisaron diez años y más de mil millones de dólares -, ha permitido importantes avances en el campo de la biomedicina, ya que se utiliza en diagnóstico y atención del cáncer, enfermedades raras e infecciosas o pruebas prenatales, y en el de la biología o ecología, ya que permite identificar a miles de organismos.

La técnica, presentada en el año 2000 tras una década y media de investigación, fue decisiva en la lucha frente al covid puesto que ha permitido identificar nuevas cepas de coronavirus y otros patógenos y ha posibilitado la creación de múltiples vacunas que se administran en todo el mundo.

La técnica NGS se ha convertido ya en el método de secuenciación genética más utilizado en el mundo, ha revolucionado la investigación en biología celular, biomedicina, medicina forense y ecología, ha abierto campos de investigación nuevos como el estudio del microbioma humano y ha dado lugar al primer secuenciador de nueva generación (MiSeq).

La candidatura de los tres impulsores de esta técnica fue propuesta por el bioquímico e inmunólogo estadounidense Philip Louis Felgner, Premio Princesa de Asturias de Investigación en 2021, y se impuso a las otras 55 que optaban a este galardón.

Según el acta del jurado, la nueva técnica ha sido merecedora del premio por haberse convertido “en una herramienta genética de uso cotidiano que ha revolucionado la medicina personalizada” y haber “impulsado el diagnóstico clínico y la investigación en biología, biomedicina, medicina forense y ecología”.

En la pasada edición fue distinguida con este premio la genetista estadounidense Mary-Claire King por sus trabajos pioneros para la prevención del cáncer y su contribución a salvar millones de vidas.

En años anteriores fueron galardonados Daniel J. Drucker, Jens Juul Holst, Jeffrey M. Friedan, Joel F. Habener y Svetlana Mojsov por el desarrollo de nuevos medicamentos que ayudan a controlar la diabetes y a combatir la obesidad; y Jeffrey Gordon, Peter Greenberg y Bonnie L. Bassler por sus logros en la búsqueda de nuevos tratamientos efectivos contra bacterias resistentes a antibióticos.

Tercer galardón

El de Investigación Científica y Técnica ha sido el tercer premio en fallarse este año, después de que la semana pasada se concediera el de Comunicación y Humanidades a la productora de animación japonesa Studio Ghibli, y la anterior, el de las Artes a la cantante estadounidense Patti Smith.

Aún quedan por fallarse los premios Cooperación Internacional, el 20 de mayo; Ciencias Sociales, el 26 del mismo mes; Deportes, el 3 de junio; Letras, el 10 de junio, y Concordia, el 17 de junio.

El acto de entrega de los Premios Princesa de Asturias, que este año llegan a su cuadragésimo sexta edición, se celebra tradicionalmente en el mes de octubre en una solemne ceremonia presidida por los reyes, acompañados por la princesa Leonor y la infanta Sofía, en el Teatro Campoamor de Oviedo (norte de España).

Cada Premio Princesa de Asturias está dotado con una reproducción de una escultura de Joan Miró -símbolo representativo del galardón-, un diploma acreditativo, una insignia y la cantidad en metálico de 50 mil euros.

Con información de EFE

ues de anuncios individuales.

Source link

Tecnologia

Alertan del riesgo para la seguridad en banca del avance en tecnologías cuánticas

Los bancos centrales de los países del G7 advirtieron de los problemas de seguridad que puede plantear para la actividad bancaria el avance en las tecnologías cuánticas, en particular por la posibilidad de que permitan romper el cifrado de comunicaciones digitales o pagos y acceder a datos financieros.

El Banco de Francia presentó un primer informe de referencia del grupo de trabajo sobre esa cuestión que habían creado los bancos centrales del G7 en el que se subraya la necesidad de “una coordinación eficiente de los actores del sistema financiero“.

Los autores del informe explicaron que los avances que se esperan en informática cuántica podrían amenazar “ciertas hipótesis de seguridad” en las que se asientan los sistemas criptográficos que se utilizan para garantizar la seguridad de los datos financieros, las comunicaciones digitales de los bancos y los pagos.

En particular, pusieron el acento en el llamado riesgo de “ataque retroactivo” (‘harvest now, decrypt later’), que alude a que datos cifrados ahora con nuevos desarrollos de las tecnologías cuánticas podrían ser descifradas en el futuro.

Lo que, según los bancos centrales, “subraya la necesidad de tener en cuenta la confidencialidad de los datos a largo plazo”.

Las entidades emisoras reconocieron que hay incertidumbre sobre en qué plazo eso podría ocurrir, pero dadas las “potenciales implicaciones sistémicas” y lo que está en juego en términos de estabilidad financiera y de resiliencia de las infraestructuras de mercado, consideran que se justifica “un enfoque proactivo” a la hora de dar seguridad a los datos.

Sobre todo porque “en entornos fuertemente interconectados, unos niveles de preparación heterogéneos podrían en efecto crear vulnerabilidades susceptibles de afectar al conjunto”. Y de ahí de la necesidad de coordinación.

En paralelo a esos peligros, los autores del estudio reconocieron que esas mismas tecnologías cuánticas podrían crear nuevas oportunidades para el tratamiento de la información al permitir abordar problemas que ahora son difíciles para tratar con los métodos del cálculo clásico.

Los bancos centrales de los siete países más ricos (Estados Unidos, Japón, Alemania, Francia, Reino Unido, Italia y Canadá) crearon en 2025 un grupo de trabajo para evaluar las implicaciones económicas, financieras e institucionales de las tecnologías cuánticas.

El objetivo no es prescriptivo y por eso no se formulan recomendaciones operativas, sino que establecen un marco estructurado para comprender la situación actual, los retos, las incertidumbres y las principales cuestiones que plantean esas tecnologías.

Con información de EFE

ues de anuncios individuales.

Source link

Tecnologia

Superficie forestal mundial se redujo en 41 millones de hectáreas entre 2015 y 2025

La superficie forestal mundial se redujo en más de 41 millones de hectáreas, cerca de un 1 por ciento, entre 2015 y 2025, con Sudamérica (- 4.61 %) y África (- 4.28 %) como las regiones con pérdidas más pronunciadas.

El ritmo de pérdida, 4.12 millones de hectáreas cada año, es mayor que el del periodo 2000-2015, cuando se perdieron 3.68 millones anuales, pero inferior al de 1900-2000, cuando se alcanzaron los 10,7 millones.

La reducción de la última década incluyó la pérdida de 16 millones de hectáreas de bosques primarios, aquellos sin huella evidente de la actividad humana y que son de enorme importancia para la biodiversidad, señala el Informe sobre los Objetivos Forestales Mundiales 2026, hecho público durante el Foro de Naciones Unidas sobre los Bosques que se desarrolla en Nueva York.

El estudio, que evalúa la implementación de los seis Objetivos Forestales Mundiales y de 26 metas asociadas, apunta tres mensajes clave: el progreso es evidente pero insuficiente; los bosques son fundamentales para el desarrollo sostenible; y la experiencia demuestra que es posible avanzar mediante la innovación, la inversión y la cooperación.

Los análisis realizados hablan de siete metas ya cumplidas, 17 alcanzadas parcialmente y dos claramente fuera de plazo, que son el aumento de la superficie forestal (el objetivo es un 3 %) y la erradicación de la pobreza extrema entre las personas que dependen de los bosques, apartado en el que preocupa especialmente el África subsahariana.

La agricultura es la principal fuente de la deforestación

Elaborado con los informes voluntarios presentados por 48 países (entre ellos, España) y con datos de organismos internacionales como la FAO, los avances más positivos que menciona el documento se refieren a ámbitos como los bosques protegidos, la gestión forestal sostenible y la cooperación internacional.

La superficie de bosque protegido ha crecido hasta alcanzar cerca de 20 por ciento, aunque el ritmo de expansión se redujo de una media de 10 millones de hectáreas al año en 2000-2015 a 4 millones de hectáreas en 2015-2025.

El informe identifica “retos persistentes” como la continua pérdida y degradación de los bosques, las presiones relacionadas con el clima y las deficiencias de financiación.

Se estima que la financiación mundial destinada a la gestión forestal sostenible, 84 mil millones de dólares según datos de 2023, “sigue estando muy por debajo del nivel necesario de 300 mil millones de dólares anuales para 2030”.

Alrededor del 90 por ciento de la financiación actual procede de fondos públicos nacionales y menos del 4 % de ayudas al desarrollo. La participación del sector privado es limitada, subraya el documento.

Recomendaciones

La Secretaría del Foro de Naciones Unidas sobre los Bosques propone entre las áreas prioritarias de acción detener la deforestación y revertir la pérdida de bosques, favorecer el acceso a los mercados y a la capacitación técnica de las personas que dependen del bosque para vivir, cerrar el déficit de financiación para la gestión forestal sostenible, fortalecer la gobernanza forestal y mejorar las alianzas intersectoriales.

También recomienda reforzar la lucha contra la tala ilegal y el comercio asociado.

El informe recoge distintos ejemplos de buenas prácticas, como el aumento de la superficie forestal sujeta a planes de gestión sostenible a largo plazo en Brasil, lo que ha permitido producir más de 2.15 millones de metros cúbicos de madera con origen garantizado y trazabilidad total; o la creación en 2021 en China de sus primeros cinco parques nacionales, que suman 230 mil km2.

Los bosques cubren el 32 por ciento de la superficie terrestre, unos 4.140 millones de hectáreas. Cinco países reúnen el 54 % de esos bosques: Rusia (20 %), Brasil (12 %), Canadá (9 %), Estados Unidos (7 %) y China (5 %).

La masa boscosa del planeta almacena 172 toneladas de carbono por hectárea y alberga el 80 por ciento de las especies de anfibios, el 75 % de las de aves y el 68 por ciento de las de mamíferos, según datos de la ONU.

Con información de EFE

ues de anuncios individuales.

Source link

-

Tecnologia2 días ago

Tecnologia2 días agoAlertan del riesgo para la seguridad en banca del avance en tecnologías cuánticas

-

Musica2 días ago

Musica2 días agoConciertos en Guadalajara: Cartelera del 11 al 17 de mayo 2026

-

Deportes2 días ago

Deportes2 días agoA un año de su muerte el pensamiento de César Luis Menotti tiene más vigencia que nunca | Video

-

Musica1 día ago

Musica1 día agoConciertos: Voces universitarias llenan el Degollado

-

Deportes2 días ago

Deportes2 días agoMundial 2026: Guillermo Ochoa reporta con el Tricolor con miras a su sexta Copa del Mundo | Video

-

Deportes2 días ago

Deportes2 días agoCopa Mundial 2026, ‘un posible desastre en materia de derechos humanos’: HRW

-

Deportes2 días ago

Deportes2 días agoBarcelona celebra el título liguero con miles de aficionados en la Ciudad Condal | Video y Fotogalería

-

Deportes1 día ago

Deportes1 día agoMundial 2026: Promoverá FIFA campañas sociales en camisetas de jugadores y árbitros