Tecnologia

Huawei FreeClip: los primeros audífonos que se adaptan a ti

Huawei CBG (Consumer Business Group) anunció hoy en la Ciudad de México la llegada a Latinoamérica de su nueva familia de audífonos, FreeClip, su primer modelo de auriculares open-ear o de oído abierto que integra tecnologías innovadoras de Huawei para ofrecer una nueva experiencia enfocada en la moda y la tecnología.

Al igual que sucedió con su icónico smartwatch, el HUAWEI WATCH GT 4, los HUAWEI FreeClip tienen un diseño que combina armoniosamente la moda y la tecnología a través de su filosofía de diseño, Fashion Forward, por lo que su diseño open-ear permite que luzcan como unos aretes o piercings, algo que no es común en este tipo de audífonos, por lo que combinado a sus 32 horas de duración de batería, ergonomía, y la posibilidad de escuchar con claridad el ruido del exterior, se convierten en los audífonos ideales para utilizarlos durante horas para entrenar, trabajar, o incluso pasear por la ciudad.

Los primeros audífonos de la industria que se adaptan a ti

Como una firma comprometida con la innovación, Huawei ha lanzado sus primeros audífonos open-ear con un innovador diseño de arete con clip, además de tecnologías punteras que no se han utilizado en ningún otro modelo de audífonos TWS de oído abierto.

Para garantizar que los audífonos se ajustarían con comodidad y sin problema al tipo de oreja de cada usuario, se realizaron minuciosas pruebas e investigaciones con 30,000 usuarios reales, lo que al final derivó en un diseño pequeño y atractivo constituido de 3 piezas, que son: la Esfera Acústica (que proporciona el sonido), el Módulo Central (que es el soporte del audífono y se adapta a la curvatura natural de cada oreja), y el C-bridge Design (que une ambas partes), siendo esta la pieza encargada de maximizar la comodidad al incorporar un hilo de níquel con memoria que se ajusta a la forma de las orejas del usuario en tiempo real, pues incorpora un sensor adaptativo que aprende y ajusta la fuerza de sujeción del mecanismo de cierre, reduciendo la tensión en el cartílago de la oreja. El C-bridge Design se construyó con el proceso de ingeniería de precisión más complejo del sector, consiguiendo incorporar 9 cables centrales en su delgado brazo.

Asimismo, este diseño adaptable no solo tiene implicaciones físicas, sino también acústicas, ya que son los primeros audífonos de su tipo con reconocimiento inteligente del audífono izquierdo/derecho, pues debido a que ambos audífonos son exactamente iguales, no importa en qué oído coloques cada uno, estos ajustarán el canal izquierdo y derecho de manera automática para que puedas disfrutar de una experiencia de sonido estéreo.

Solucionando los problemas que más aquejan a los usuarios

Algunos de los problemas más comunes de los audífonos open-ear son las fugas de sonido, y su acústica con frecuencias poco definidas. Los HUAWEI FreeClip solucionan ambos problemas gracias a la experiencia de Huawei en tecnología acústica y cancelación de ruido que ha implementado en sus audífonos de otras series. Los HUAWEI FreeClip cuentan con un Sistema de Ondas Sonoras Inversas que permite disfrutar de un ajuste inteligente del volumen al tiempo que cancela sutilmente las ondas sonoras, reduciendo eficazmente la fuga de sonido. Además, se han diseñado con doble ventilación trasera de sonido en la parte posterior de la Esfera Acústica para compensar de forma inversa las ondas sonoras de fuga y reducir las fugas de sonido. Esto significa que puedes tomar una llamada en un elevador lleno de gente, y no escucharán lo que te dice la persona con la que estás hablando

Y para garantizar una buena experiencia acústica, los audífonos integran una unidad de driver de doble imán de alta sensibilidad que garantiza una mayor capacidad de conducción de los altavoces, lo que se traduce en una potente producción de sonido que permite escuchar los diferentes matices de la música que escuchas, desde agudos nítidos hasta graves bien marcados.

Asimismo, para ayudar a los usuarios a obtener la mejor experiencia de audio, los HUAWEI FreeClip vienen con Multi-EQ, que consigue una experiencia de calidad de sonido personalizada, ajustando la experiencia de audio del usuario en función de diferentes tipos de casos de uso y canciones: Refuerzo de graves, Refuerzo de agudos y Voces. El ecualizador también se adapta al uso de los audífonos y la forma del canal auditivo de los usuarios para ofrecer nuevamente una experiencia personalizada para cada persona.

Resistencia al sudor y reducción del ruido del viento

Además de su ajuste cómodo y seguro, los HUAWEI FreeClip tienen un nivel de protección IP54 de resistencia al agua, el polvo y el sudor. Esto hace que sean ideales para utilizarlos durante actividades físicas en interiores o exteriores.

Y para aquellos usuarios que salen a recorrer la ciudad en bicicleta, o necesitan tomar una llamada en lugares con mucho viento, los HUAWEI FreeClip utilizan un conducto de supresión de sonido que ayuda a frenar el ruido del viento, y se complementan con el uso de 2 micrófonos + VPU, para garantizar una calidad de llamada excelente incluso cuando estás al aire libre y el viento viaja con fuerza.

Huawei también ha desarrollado su propio micrófono de huella vocal de conducción ósea que añade un algoritmo propio de cancelación del ruido de llamada DNN (Red Neuronal Profunda) multicanal. Combinadas con el diseño de la arquitectura a prueba de viento y el soporte de software y hardware, estas características permiten a los HUAWEI FreeClip conseguir efectos de cancelación del ruido de las llamadas y de prevención del ruido del viento de alta calidad.

Hasta 32 horas de autonomía

Los HUAWEI FreeClip pueden ofrecer hasta 8 horas de reproducción de música y 5 horas de tiempo de conversación, las cuales pueden aumentarse hasta 32 horas de autonomía con el estuche de carga.

También cuentan con tecnología de carga rápida que permite que con solo 10 minutos de carga se obtengan hasta 3 horas de escucha ininterrumpida. Mientras que para volver a disfrutar de las 32 horas de autonomía se necesitarán solo 40 minutos (carga por cable) para alcanzar el 100% de carga.

Al igual que otros audífonos de Huawei, los HUAWEI FreeClip también son compatibles con la tecnología de carga inalámbrica.

Compatibilidad con Android y iOS

Al igual que otros audífonos de Huawei, los HUAWEI FreeClip son compatibles con teléfonos Huawei, Android y iPhone. Asimismo, se pueden conectar sin problemas desde la configuración Bluetooth del teléfono, pero para poder personalizar los gestos de control, actualizar los audífonos y seleccionar los diferentes modos de ecualización es necesario utilizar la aplicación de HUAWEI AI Life, la cual está disponible en la tienda HUAWEI AppGallery para dispositivos Android y Huawei, y en la App Store para dispositivos con iOS.

Precio y disponibilidad

Los nuevos HUAWEI FreeClip están disponibles en colores negro cósmico y púrpura estelar, su preventa empieza hoy y la venta oficial el 3 de enero por un precio de 3,999 Para más información consulta https://consumer.huawei.com/mx/headphones/freeclip/

La entrada Huawei FreeClip: los primeros audífonos que se adaptan a ti aparece primero en López-Dóriga Digital.

ues de anuncios individuales.Tecnologia

Lanzamiento masivo de satélites llena de hollín la atmósfera superior

La contaminación de hollín provocada por los satélites de ‘megaconstelación’, que se lanzan en masa al espacio desde 2019, se acumula rápidamente en la atmósfera superior y representa el 42 por ciento del impacto climático total del sector espacial.

Un equipo de investigadores del University College de Londres publica en la revista Earth’s Future, un análisis de la contaminación atmosférica producida por el creciente número de lanzamientos, así como por los cuerpos de cohetes desechados y los satélites inservibles que caen de vuelta a la Tierra.

El carbono negro (u hollín) generado por estos objetos permanece en la atmósfera superior mucho más tiempo que el procedente de fuentes terrestres, lo que se traduce en un impacto 500 veces mayor sobre el clima, subrayan los autores.

Utilizando datos de lanzamientos de cohetes y despliegues de satélites entre 2020 y 2022, el equipo ha modelado todos los principales contaminantes procedentes de los lanzamientos y reentradas de las megaconstelaciones de satélites. Además, han proyectado las emisiones de hollín del sector hasta el final de esta década.

Contaminación en aumento

El análisis muestra que, en 2020, estas ‘megaconstelaciones’ contribuyeron en torno al 35 por ciento al impacto climático total del sector espacial y que esta cifra aumentará hasta el 42 por ciento en 2029.

La investigación también revela que la potente contaminación atmosférica generada por el lanzamiento y la reentrada de grandes sistemas de satélites desechables se está acumulando rápidamente en la atmósfera superior, lo que reduce la cantidad de luz solar que llega a la superficie terrestre.

Curiosamente la contaminación de hollín acumulada que se prevé en 2029 tendría un efecto similar al de las técnicas de geoingeniería propuestas para enfriar el planeta, bloqueando parte de la luz solar con partículas inyectadas en la atmósfera superior, pero el beneficio será “mínimo en comparación con el aumento de la temperatura del planeta previsto para ese periodo”, avisan los autores.

“Actualmente, el impacto de estos contaminantes en la atmósfera es relativamente pequeño, por lo que aún tenemos la oportunidad de actuar a tiempo antes de que se convierta en un problema más grave y difícil de revertir o reparar, señala una de las autoras, Eloise Marais, geógrafa del University College.

Los investigadores advierten que es probable que sus predicciones sean una subestimación, dado que el periodo en el que han basado las previsiones de cara al futuro (2020 a 2022) hubo menos lanzamientos de los que han tenido lugar en los años posteriores (2023 y 2025) y los que se espera que haya en el futuro.

Acumulación de satélites y… de hollín

El sistema Starlink de SpaceX (propiedad del multimillonario Elon Musk) es la megaconstelación más conocida, con casi 12 mil satélites en órbita hasta la fecha, aunque los sistemas rivales también han desplegado cientos de satélites adicionales.

Los autores señalan que las estimaciones anteriores, que preveían el lanzamiento de otros 65 mil satélites para finales de la década, ya están desfasadas.

El afán de la industria por desplegar nuevas constelaciones y ampliar las existentes ha llevado a que los lanzamientos anuales de cohetes casi se tripliquen, pasando de 114 en 2020 a 329 en 2025.

Los lanzamientos se hacen impulsados principalmente por los cohetes Falcon 9 de SpaceX, que utiliza un combustible a base de queroseno, liberando partículas de hollín en las capas superiores de la atmósfera durante el lanzamiento.

Este hollín permanece en esa capa atmosférica durante años, a diferencia del procedente de fuentes terrestres, como los coches y las centrales eléctricas, que es eliminado con la lluvia.

Los autores subrayan que el hollín liberado por estos lanzamientos es unas 540 veces más eficaz a la hora de alterar el clima que el hollín emitido cerca de la superficie de la Tierra.

Además, los lanzamientos de satélites también liberan a la atmósfera sustancias químicas como el cloro, que pueden degradar la capa de ozono, alertan.

Con información de EFE

ues de anuncios individuales.

Source link

Tecnologia

Cambio climático dispara el riesgo por calor y humedad en el Mundial 2026

El cambio climático ha disparado el riesgo tanto para jugadores como aficionados de sufrir “condiciones peligrosas” de calor y humedad en el Mundial 2026, alertó un análisis.

El estudio elaborado por el grupo de científicos World Weather Attribution (WWA) revela que tanto futbolistas como seguidores se enfrentarán a un mayor peligro durante el evento deportivo, que arrancará en junio, comparado con el torneo disputado en 1994 en ese mismo país.

Teniendo en consideración los horarios de los partidos del Mundial 2026, los expertos analizaron la probabilidad de que cada uno de los 104 encuentros de la competición se dispute en condiciones que superen las pautas de seguridad clave fijadas por el sindicato mundial de futbolistas FIFPRO.

Para llegar a sus resultados, compararon los datos con el riesgo al que se habría enfrentado el torneo si se hubiera disputado en 1994, cuando Estados Unidos acogió por primera vez partidos del Mundial de la FIFA.

Hallazgos del estudio

Entre sus conclusiones, observaron que alrededor del 25 por ciento de todos los partidos (26) se jugarán probablemente cuando se sobrepasen los 26 grados de temperatura de globo de bulbo húmedo (WBGT), índice térmico que incluye la temperatura y la humedad y tiene en cuenta la capacidad del cuerpo para refrescarse.

Ese es el umbral a partir del cual FIFPRO recomienda aplicar medidas de seguridad, como la refrigeración.

Se espera que unos cinco partidos se disputarán cuando el WBGT sea de 28 grados, lo que equivale a unos 38 grados en calor seco o 30 grados en condiciones de alta humedad, un nivel que el sindicato considera inseguro para jugar.

Desde el Mundial de Estados Unidos en 1994, el riesgo de afrontar condiciones más extremas casi se ha duplicado a consecuencia del cambio climático.

El grupo de expertos también detectó que si bien tres sedes cuentan con refrigeración en el interior del estadio, más de un tercio de los partidos de alto riesgo están programados en sedes sin aire acondicionado, entre las que se encuentran Miami, Kansas City, Nueva York/Nueva Jersey y Filadelfia.

Condiciones inseguras

La investigadora asociada de cambio climático en condiciones meteorológicas extremas del Imperial College de Londres Joyce Kimutai señaló que “alrededor de la mitad del cambio climático ocasionado por el hombre ha ocurrido desde que el Mundial se celebrar en 1994 en EE. UU.”.

En un comunicado, Kimutai alertó de que “hay un riesgo muy real de afrontar partidos en condiciones que no son seguras ni para jugadores ni aficionados”.

Por su parte, la profesora de Ciencia Climática del mismo centro, Friederike Otto, explicó que la investigación “muestra que el cambio climático está teniendo un impacto real y cuantificable en la viabilidad de celebrar Mundiales durante el verano del hemisferio norte”.

“Puede que el Mundial de 1994 no resulte especialmente lejano para muchos adultos hoy en día y, sin embargo, la mitad del cambio climático provocado por el ser humano se ha producido desde entonces”, declara.

Otto argumentó que el hecho de que “uno de los mayores eventos deportivos del planeta se enfrente a un riesgo nada desdeñable de disputarse bajo un calor de ‘nivel de cancelación’ debería ser una llamada de atención para la FIFA y los aficionados y poner de relieve la urgente necesidad de darse cuenta de que no hay aspectos de la sociedad que no se vean afectados por el cambio climático”.

Con información de EFE

ues de anuncios individuales.

Source link

Tecnologia

Artemis III probará un nuevo escudo térmico y sistemas vitales y de acoplamiento de Orión

La misión tripulada Artemis III de la NASA, que orbitará la Tierra en 2027 para preparar las futuras expediciones a la Luna, probará un mejorado escudo térmico para la reentrada de la cápsula Orión y nuevos sistemas de soporte vital, además del acoplamiento en el espacio, informó este miércoles la agencia espacial.

“La NASA está trabajando con rapidez para definir la misión Artemis III del próximo año en órbita terrestre, un vuelo tripulado que pondrá a prueba las capacidades de encuentro y acoplamiento entre la nave espacial Orión de la agencia y los módulos de aterrizaje comerciales de Blue Origin y SpaceX”, explicó en un comunicado.

Será la primera misión del programa Artemis que no salga de la órbita terrestre, pese a que originalmente estaba diseñada para ser la encargada de alunizar tras más de medio siglo.

Leer también: Instagram lanza nueva función, ¿de qué trata?

Sin embargo, los cambios en el cronograma del programa efectuados por la NASA, debido a la cadena de fallos que impidieron el lanzamiento de Artemis II por más de dos meses, y a los retrasos de SpaceX y Blue Origin, implicaron que esa misión pasase a ser más limitada.

El objetivo fundamental de Artemis III pasó a ser la elaboración de maniobras de acoplamiento en la órbita terrestre baja y probar los módulos de aterrizaje desarrollados por SpaceX y Blue Origin para garantizar la seguridad de las siguientes misiones.

Pero además, la agencia espacial informó hoy de que planea probar un escudo térmico mejorado durante el regreso de Orion a la Tierra “para permitir perfiles de reentrada más flexibles y robustos en futuras misiones”.

Esta pieza sufrió daños mayores a los esperados durante la reentrada a la Tierra de Artemis I, una misión no tripulada que orbitó la Luna en 2022, pero protegió con éxito a los astronautas de Artemis II, a su regreso a nuestro planeta hace un mes.

La NASA también indicó que la tripulación pasará más tiempo a bordo de Orión que durante Artemis II, lo que les permitirá evaluar con mayor precisión “los sistemas de soporte vital” y cómo es la habitabilidad en el módulo de aterrizaje.

La NASA aún no ha precisado la duración de Artemis III, y su predecesora pasó diez días en el espacio.

Además, la agencia estadounidense dijo que había solicitado ayuda para encontrar soluciones “que mejoren las comunicaciones con la Tierra durante la misión, dado que no se utilizará la Red del Espacio Profundo“.

Para preparar Artemis IV, prevista para 2028 y que prevé ser la misión encargada de devolver al ser humano a la superficie de la Luna, Artemis III despegará con un espaciador que representará la masa y volumen de una etapa superior, pero sin capacidad de propulsión, además del cohete SLS.

Planning is underway for our Artemis III mission, which will test the capabilities of NASA’s Orion spacecraft and one or both commercial landers from @BlueOrigin and @SpaceX as they meet and dock in Earth’s orbit. Details: https://t.co/qzH3spgNyK pic.twitter.com/0acWo6yVGg

— NASA (@NASA) May 13, 2026

Con información de EFE.

ues de anuncios individuales.

Source link

-

Tecnologia2 días ago

Tecnologia2 días agoArtemis III probará un nuevo escudo térmico y sistemas vitales y de acoplamiento de Orión

-

Tecnologia2 días ago

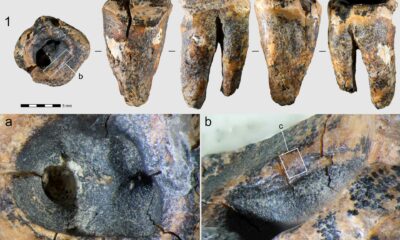

Tecnologia2 días agoNeandertales trataban caries usando herramientas de piedra hace 60 mil años

-

Tecnologia2 días ago

Tecnologia2 días agoInstagram lanza nueva función, ¿de qué trata?

-

Musica2 días ago

Musica2 días agoZapopan impulsa cultura y convivencia comunitaria con la Fiesta de la Música 2026

-

Actualidad2 días ago

Actualidad2 días agoEl mexicano Bruno Santamaría compite con largometraje en la Semana de la Crítica en Cannes

-

Actualidad2 días ago

Actualidad2 días agoMarvel acaba de dar 48 minutos de violencia sin filtro a su personaje más extremo y puedes verlo hoy en Disney+

-

Musica1 día ago

Musica1 día agoConciertos: ¡Aguante Megadeth!”: Guadalajara vive una despedida histórica del thrash metal

-

Actualidad2 días ago

Actualidad2 días agopor qué beberse una Coca-Cola Light en pleno 2026 es misión imposible