Tecnologia

Cambio climático duplica las horas de ‘calor limitante para la vida’

Desde 1950, los periodos de calor extremo que hacen inseguras las actividades cotidianas para millones de personas en todo el mundo se han duplicado y, según un nuevo estudio, el aumento de las temperaturas y de la humedad limitarán aún más la ‘habitabilidad’ en gran parte del planeta.

La investigación, liderada por The Nature Conservancy -una de las organizaciones ambientales sin ánimo de lucro más importantes del mundo-, recuerda que la exposición al calor no es una amenaza futura para la salud humana, sino un problema que condiciona ya la vida de las personas en muchos lugares del planeta y que está redibujando el mapa de la habitabilidad humana.

El objetivo del estudio era identificar las regiones y poblaciones más vulnerables al calor extremo para favorecer medidas de protección contra las altas temperaturas porque no se trata solo de ‘sobrevivir’ al calor, sino de saber “qué puede hacer el cuerpo humano de forma segura con ese calor”, matiza la coautora e investigadora de la Universidad Estatal de Arizona, Jennifer Vanos.

Los autores usaron el modelo HEAT-Lim (un marco metodológico diseñado para gestionar los riesgos de las olas de calor sobre la salud pública y determinar en qué punto las altas temperaturas son una amenaza para la vida) y los datos climáticos de ERA5-Land, producidos por el programa climático europeo Copernicus.

Al analizar los datos de los últimos 75 años (1950-2024), descubrieron que en las últimas dos décadas, las personas de 18 a 40 años han sufrido casi el doble de horas de ‘calor limitante para la vida‘ que las de esa edad entre 1950 y 1979, y que los mayores de 65 años han padecido el doble de horas de calor limitante que sus homólogos de mediados del siglo XX.

Calor limitante

El estudio define ‘calor limitante‘ como la combinación de temperatura y humedad que hace imposible una actividad aparentemente tan sencilla como barrer el suelo a la sombra, algo que no todas las personas o edades afrontan de igual modo.

Según el estudio, a nivel mundial, los jóvenes estuvieron expuestos a un promedio de 25 horas al año de limitaciones severas de habitabilidad durante el periodo 1950-79, y de 50 horas al año en el periodo 1995-2024, mientras que los mayores de 65 años -cuyo organismo tiene menos capacidad corporal para regular el calor- soportaron unas 600 horas anuales de calor limitante entre 1950 y 1979, y unas 900 horas en los últimos treinta años.

El estudio revela que las regiones que más han sufrido este calor limitante son el suroeste y este de América del Norte, sur de Sudamérica, gran parte de Europa, Sahara oriental, suroeste y este asiáticos, y sur de Australia.

La región que con más horas de calor inhabilitante es el sur y suroeste de Asia. En Qatar, por ejemplo, los jóvenes experimentaron 382 horas al año entre 1950 y 1970 y desde mediados de la década de 1990 hasta 2024, esa cifra aumentó a 866 horas al año (484 horas más).

En este lugar, la exposición ha aumentado en 520 horas, lo que significa que los mayores de 65 afrontan ahora limitaciones severas durante aproximadamente un tercio del año.

Del mismo modo, en Camboya, Tailandia y Bangladesh, los mayores de 65 sufren ahora limitaciones severas durante una cuarta parte o un tercio del año. Además, en estos países, muchos habitantes tienen una capacidad limitada para afrontar el calor debido a obstáculos económicos u otros factores, apunta el informe.

En Estados Unidos, los mayores de 65 experimentan ahora unas 270 horas de condiciones severamente limitadas por el calor al año, frente a las 200 horas de la década de 1950, y varios estados sureños tienen cientos de horas al año de limitaciones severas por calor.

Por años, en 2024, el más caluroso registrado, más del 43 por ciento de las personas entre 18 y 40 años y casi el 80 por ciento de los mayores de 65 experimentaron más de un episodio en los que el calor y la humedad limitaron gravemente la habitabilidad, lo que supone un aumento del 27 por ciento y del 70 por ciento, respectivamente, frente a la década de 1950.

Reducir los combustibles fósiles

El informe advierte que a medida que las poblaciones van envejeciendo, cada vez serás más las personas que sufran periodos más largos en los que la vida cotidiana será insegura.

Con apenas poco más de 1 °C de calentamiento global acumulado, las limitaciones ya son generalizadas, y años como 2024 o los marcados por el fenómeno de El Niño son un ejemplo de lo que sucederá, avisan los autores.

“A menos que dejemos de quemar petróleo, carbón y gas, las limitaciones a la habitabilidad causadas por el calor extremo solo se volverán más comunes y generalizadas, particularmente a medida que la población mundial envejezca”, concluye el autor principal Luke Parsons, de The Nature Conservancy.

Con información de EFE

ues de anuncios individuales.

Source link

Tecnologia

Los medicamentos para bajar de peso: ¿son “trampa”?

Cada vez es más frecuente que la población esté enterada de los nuevos fármacos para la diabetes y la obesidad, pero ¿usarlos es “trampa”? La respuesta objetiva es no. Estas nuevas terapias son coadyuvantes en los cambios de estilo de vida y, en ciertos casos, se complementan con otras terapias farmacológicas.

Pero, ¿qué son en sí estos medicamentos? La nueva tendencia de fármacos inyectados y orales —como la semaglutida— pertenecen a un grupo denominado agonistas del receptor de GLP-1. La noticia es que no se trata de un efecto mágico; nosotros mismos producimos esta hormona en la porción terminal del intestino delgado cuando el cuerpo detecta la llegada de nutrientes, aunque el medicamento nos ofrece una versión modificada y resistente de esta hormona, de ahí emergen los beneficios.

Es común que exista el llamado “efecto rebote”. Esto significa que, al suspender el tratamiento, el paciente puede recuperar parte del peso perdido. Esto tiene una causa fisiológica clara: al retirar el fármaco, el apetito aumenta y hay una reducción marcada de la saciedad, lo que deriva en una recuperación parcial o total del peso.

Te puede interesar: Irán condiciona el fin de la guerra al cese de ataques y a garantías de no repetición

Es por ello que debemos enfatizar que la principal línea de tratamiento sigue siendo el cambio en el estilo de vida. Esto incluye adoptar patrones de alimentación como la dieta Mediterránea o DASH, realizar al menos 150 minutos de ejercicio de intensidad moderada a la semana y, sobre todo, acudir con un profesional de la salud para individualizar cada caso.

La literatura médica actual recomienda evitar la interrupción abrupta del tratamiento. Se deben considerar estrategias de transición o mantenimiento para minimizar el rebote, especialmente en pacientes que han logrado beneficios clínicos significativos. No es solo la frustración de recuperar kilos, sino también la pérdida de una inversión económica considerable: en promedio, una persona en tratamiento durante un año desembolsa cerca de $50,000 pesos. Definitivamente, no es una terapia al alcance de todos y, quienes pueden costearla, deben optimizarla para obtener los resultados esperados.

Estas nuevas terapias nos facilitan vivir más y mejores años. Es una realidad que no todos pueden pagarlas, pero quienes tengan la posibilidad deben aprovechar su máximo beneficio. No es una trampa; es gozar de los beneficios de vivir en una era donde la ciencia pone estas herramientas a nuestro alcance.

ues de anuncios individuales.

Source link

Tecnologia

Internet, escenario de una guerra invisible en Irán

No se ve el fuego, ni el humo, ni la estela de los misiles, pero internet se ha convertido en otro de los escenarios, aunque invisible, de la guerra en Irán, y durante las últimas semanas han proliferado las amenazas y los ataques en el ciberespacio, el espionaje y las campañas de desinformación.

Varias de las multinacionales especializadas en el campo de la ciberseguridad, que monitorean de una forma continua esas amenazas a través de sus ‘laboratorios’ de investigación, han alertado del aumento de los ataques, algunos de ellos muy sofisticados, y entre ellos los llamados wiper, diseñados para borrar de forma irreversible los datos de un sistema informático infectado, y que no persiguen el beneficio económico, sino el sabotaje y la destrucción de información.

Alertan además las grandes compañías del sector de la ciberseguridad de cómo el conflicto es utilizado por actores que no están directamente implicados en el mismo para lanzar campañas de pishing (captación de datos privados falsificando páginas que el usuario conoce), cómo se dispara el hacktivismo para promover causas políticas o religiosas, o cómo aumentan las reivindicaciones poco verificadas en algunos canales y redes sociales.

Confluyen así el espionaje, el sabotaje, la propaganda y los ataques oportunistas, con el riesgo que eso supone para los gobiernos, las empresas y las infraestructuras críticas.

El responsable global de Operaciones de la empresa de ciberseguridad Panda Security, Hervé Lambrert, ha subrayado que en contextos de tensión geopolítica como este suele registrarse un aumento de la actividad en el ciberespacio, y que en esos escenarios es habitual la aparición de campañas de desinformación, intentos de phishing vinculados a la actualidad y movimientos de grupos organizados con distintos objetivos, como el espionaje o la desestabilización.

Ataques cada vez más sofisticados

En declaraciones a EFE, Lambrert ha precisado que los ataques más frecuentes en estos casos son los de pishing y los basados en la ‘ingeniería social’, que se aprovechan del miedo y de la urgencia informativa; las campañas de desinformación en redes sociales; y los ataques dirigidos a infraestructuras críticas o las cadenas de suministro.

“El objetivo no siempre es destruir, muchas veces es robar información o generar caos”.

El responsable de esta empresa cuestiona que las organizaciones estén suficientemente preparadas, ya que los ataques “son cada vez más sofisticados” porque están financiados y organizados como empresas y explotan “lo de siempre: el error humano”, y ha asegurado que una parte importante de esos ataques siguen ‘entrando’ por fallos básicos de ciberseguridad y no por una tecnología avanzada.

La multinacional estadounidense Palo Alto Networks, que monitoriza este tipo de ataques a través de su ‘unidad de inteligencia’ (Unit 42), ha analizado varios incidentes recientes que han afectado a organizaciones de Israel y Estados Unidos en el contexto del conflicto con Irán, y ha apuntado a la actividad de grupos (conocidos como ‘Handala Hack’) que están vinculados al Ministerio de Inteligencia y Seguridad iraní.

Esta empresa ha explicado en uno de sus informes que el principal vector de ataque observado en esas operaciones es la explotación de identidades mediante campañas de pishing y el abuso de privilegios administrativos, especialmente a través de herramientas de gestión empresarial como Microsoft Intune, y ha observado que los atacantes buscan cuentas con privilegios elevados y accesos permanentes, lo que les permite ejecutar acciones destructivas de forma inmediata, como el borrado masivo de dispositivos.

Atacantes ‘oportunistas’ al margen del conflicto

También especializada en el sector de la ciberseguridad y el cumplimiento normativo, la empresa Proofpoint ha detectado un aumento de la ‘ciberactividad proestado’ que apunta a entidades gubernamentales y diplomáticas de Oriente Próximo, y también que grupos de amenaza iraníes han permanecido activos a pesar del cierre de internet por parte del gobierno iraní inmediatamente después de los primeros ataques de Estados Unidos e Israel.

Ha citado el caso del grupo ‘TA453’, que ha llevado a cabo un intento de robo de credenciales contra un laboratorio de ideas estadounidense, múltiples amenazas avanzadas que empezaron a usar el conflicto como señuelo y varias campañas ‘maliciosas’ lanzadas por grupos alineados con China, Bielorrusia o Pakistán, y ha subrayado la idea de que para muchos de estos ciberdelincuentes la guerra es “una manera oportunista” de realizar sus operaciones rutinarias de inteligencia.

En el mismo sentido, la multinacional estadounidense Fortinet, a través de su departamento de investigación de ciberamenazas (FortiGuard Labs) ha alertado también de un aumento de la actividad digital vinculada al conflicto , que incluye acciones de hacktivismo con afiliaciones poco claras, reivindicaciones “recicladas” de ataques, desfiguración de sitios web, interrupciones de transmisiones y comunicaciones e intentos “oportunistas” de intrusión.

Sus expertos han constatado en uno de sus últimos informes que en situaciones de tensión geopolítica el ciberespacio se convierte en un frente adicional de guerra, en el que incluso algunos actores que no están directamente implicados aprovechan el caos para lanzar sus campañas de phishing, malware o de desinformación, además de ataques contra medios de comunicación, aplicaciones civiles e infraestructuras digitales, y reivindicaciones poco verificadas en redes y canales como Telegram.

Con información de EFE

ues de anuncios individuales.

Source link

Tecnologia

Internet, escenario de una guerra invisible en Irán

No se ve el fuego, ni el humo, ni la estela de los misiles, pero internet se ha convertido en otro de los escenarios, aunque invisible, de la guerra en Irán, y durante las últimas semanas han proliferado las amenazas y los ataques en el ciberespacio, el espionaje y las campañas de desinformación.

Varias de las multinacionales especializadas en el campo de la ciberseguridad, que monitorean de una forma continua esas amenazas a través de sus ‘laboratorios’ de investigación, han alertado del aumento de los ataques, algunos de ellos muy sofisticados, y entre ellos los llamados wiper, diseñados para borrar de forma irreversible los datos de un sistema informático infectado, y que no persiguen el beneficio económico, sino el sabotaje y la destrucción de información.

Alertan además las grandes compañías del sector de la ciberseguridad de cómo el conflicto es utilizado por actores que no están directamente implicados en el mismo para lanzar campañas de pishing (captación de datos privados falsificando páginas que el usuario conoce), cómo se dispara el hacktivismo para promover causas políticas o religiosas, o cómo aumentan las reivindicaciones poco verificadas en algunos canales y redes sociales.

Confluyen así el espionaje, el sabotaje, la propaganda y los ataques oportunistas, con el riesgo que eso supone para los gobiernos, las empresas y las infraestructuras críticas.

El responsable global de Operaciones de la empresa de ciberseguridad Panda Security, Hervé Lambrert, ha subrayado que en contextos de tensión geopolítica como este suele registrarse un aumento de la actividad en el ciberespacio, y que en esos escenarios es habitual la aparición de campañas de desinformación, intentos de phishing vinculados a la actualidad y movimientos de grupos organizados con distintos objetivos, como el espionaje o la desestabilización.

Ataques cada vez más sofisticados

En declaraciones a EFE, Lambrert ha precisado que los ataques más frecuentes en estos casos son los de pishing y los basados en la ‘ingeniería social’, que se aprovechan del miedo y de la urgencia informativa; las campañas de desinformación en redes sociales; y los ataques dirigidos a infraestructuras críticas o las cadenas de suministro.

“El objetivo no siempre es destruir, muchas veces es robar información o generar caos”.

El responsable de esta empresa cuestiona que las organizaciones estén suficientemente preparadas, ya que los ataques “son cada vez más sofisticados” porque están financiados y organizados como empresas y explotan “lo de siempre: el error humano”, y ha asegurado que una parte importante de esos ataques siguen ‘entrando’ por fallos básicos de ciberseguridad y no por una tecnología avanzada.

La multinacional estadounidense Palo Alto Networks, que monitoriza este tipo de ataques a través de su ‘unidad de inteligencia’ (Unit 42), ha analizado varios incidentes recientes que han afectado a organizaciones de Israel y Estados Unidos en el contexto del conflicto con Irán, y ha apuntado a la actividad de grupos (conocidos como ‘Handala Hack’) que están vinculados al Ministerio de Inteligencia y Seguridad iraní.

Esta empresa ha explicado en uno de sus informes que el principal vector de ataque observado en esas operaciones es la explotación de identidades mediante campañas de pishing y el abuso de privilegios administrativos, especialmente a través de herramientas de gestión empresarial como Microsoft Intune, y ha observado que los atacantes buscan cuentas con privilegios elevados y accesos permanentes, lo que les permite ejecutar acciones destructivas de forma inmediata, como el borrado masivo de dispositivos.

Atacantes ‘oportunistas’ al margen del conflicto

También especializada en el sector de la ciberseguridad y el cumplimiento normativo, la empresa Proofpoint ha detectado un aumento de la ‘ciberactividad proestado’ que apunta a entidades gubernamentales y diplomáticas de Oriente Próximo, y también que grupos de amenaza iraníes han permanecido activos a pesar del cierre de internet por parte del gobierno iraní inmediatamente después de los primeros ataques de Estados Unidos e Israel.

Ha citado el caso del grupo ‘TA453’, que ha llevado a cabo un intento de robo de credenciales contra un laboratorio de ideas estadounidense, múltiples amenazas avanzadas que empezaron a usar el conflicto como señuelo y varias campañas ‘maliciosas’ lanzadas por grupos alineados con China, Bielorrusia o Pakistán, y ha subrayado la idea de que para muchos de estos ciberdelincuentes la guerra es “una manera oportunista” de realizar sus operaciones rutinarias de inteligencia.

En el mismo sentido, la multinacional estadounidense Fortinet, a través de su departamento de investigación de ciberamenazas (FortiGuard Labs) ha alertado también de un aumento de la actividad digital vinculada al conflicto , que incluye acciones de hacktivismo con afiliaciones poco claras, reivindicaciones “recicladas” de ataques, desfiguración de sitios web, interrupciones de transmisiones y comunicaciones e intentos “oportunistas” de intrusión.

Sus expertos han constatado en uno de sus últimos informes que en situaciones de tensión geopolítica el ciberespacio se convierte en un frente adicional de guerra, en el que incluso algunos actores que no están directamente implicados aprovechan el caos para lanzar sus campañas de phishing, malware o de desinformación, además de ataques contra medios de comunicación, aplicaciones civiles e infraestructuras digitales, y reivindicaciones poco verificadas en redes y canales como Telegram.

Con información de EFE

ues de anuncios individuales.

Source link

-

Actualidad1 día ago

Actualidad1 día agoun corredor interoceánico capaz de conectar el Pacífico con el Atlántico en siete horas

-

Actualidad1 día ago

Actualidad1 día agoMicron sabía que la crisis de la memoria RAM le iba a venir fenomenal. La realidades que le ha ido aún mejor

-

Tecnologia2 días ago

Tecnologia2 días agoLos medicamentos para bajar de peso: ¿son “trampa”?

-

Actualidad23 horas ago

Actualidad23 horas agoLas huertas permitían a los hogares gallegos ahorrarse cientos de euros en la compra. Ahora están desapareciendo

-

Actualidad2 días ago

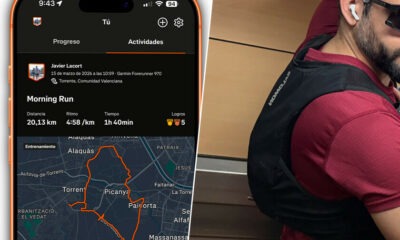

Actualidad2 días agocorrer 20 km para batir tu propia mantequilla. Lo hemos puesto a prueba

-

Actualidad2 días ago

Actualidad2 días agolevantar la mayor industria de drones sin la ayuda de China

-

Actualidad2 días ago

Actualidad2 días agoBTS presenta “Arirang” en concierto masivo en Seúl con guiños a la cultura surcoreana

-

Actualidad19 horas ago

Actualidad19 horas agoTras años ausente, Aragón ha reintroducido a dos linces ibéricos. La pregunta es si es postureo o ayuda de verdad