Escrito en ENTRETENIMIENTO el

Actualidad

Organizadores posponen concierto de Alejandra Guzmán en Mazatlán por “motivos ajenos a la artista”

La cantante Alejandra Guzmán anunció este miércoles que pospuso su concierto programado para este sábado 21 de septiembre en el Centro de Usos Múltiples en Mazatlán, Sinaloa.

En un comunicado difundido en redes sociales, se detalló que el concierto se reprogramaba por “motivos ajenos al artista y los organizadores”, sin dar más detalles.

La nueva fecha de la presentación de la cantante de “Mala hierba” sería el 9 de noviembre y aseguró que los boletos adquiridos para el concierto de este viernes serían válidos.

Alejandra Guzmán se suma a la lista de cantantes que han cancelado sus interpretaciones en Sinaloa por la jornada violenta en Culiacán y sus alrededores, que ha dejado al menos 40 personas muertas y 32 desaparecidas.

El lunes, la agrupación Belanova anunció que suspendería su concierto programado para este 20 de septiembre en Culiacán ante la situación de inseguridad en la ciudad.

En un comunicado difundido en sus redes sociales, la agrupación de éxitos como “Rosa pastel” indicó que anunciará sus nuevas fechas en los próximos días, el concierto estaba previsto para este viernes a las 9:00 de la noche, en el Teatro Griego.

Belanova indicó que los boletos ya adquiridos podrán utilizarse en la nueva fecha de su concierto “Vida en Rosa Tour”.

Además, el gobernador de Sinaloa, Rubén Rocha Moya, anunció el 12 de septiembre que suspendía los festejos del Grito de la Independencia y con ello, canceló el concierto de Pepe y Ángela Aguilar.

Por lo cual, la dinastía Aguilar se trasladó a Valle de Bravo, Estado de México, para amenizar en ese municipio el concierto con motivo de los festejos patrios.

ues de anuncios individuales.

Source link

Actualidad

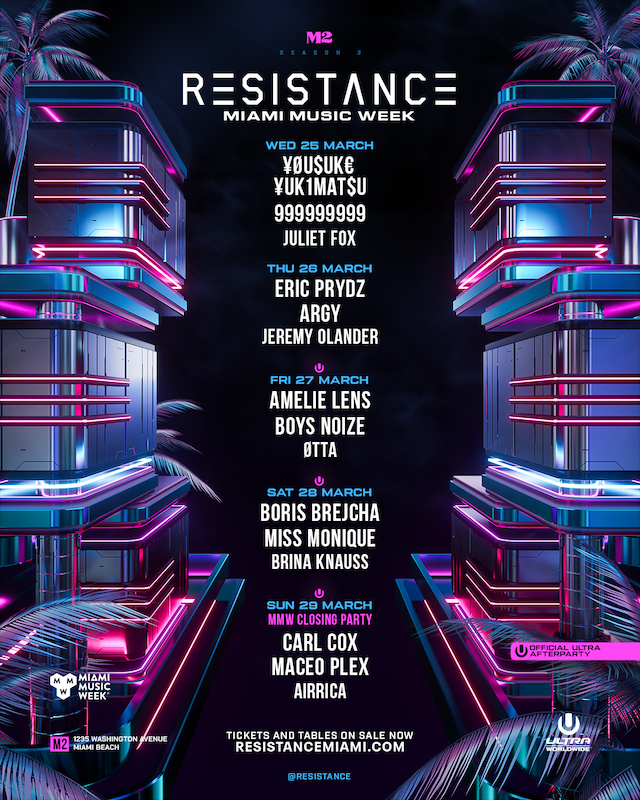

RESISTANCE revela el lineup completo de Miami Music Week 2026 con cinco noches en M2 Miami

La prestigiosa marca underground de ULTRA Worldwide, RESISTANCE, ha anunciado el lineup completo de RESISTANCE Miami Music Week 2026, que se llevará a cabo del miércoles 25 al domingo 29 de marzo de 2026 en M2 Miami, como parte de la tercera temporada de su residencia en Estados Unidos.

Durante cinco noches consecutivas, la capital mundial de la música electrónica vibrará con una curaduría de alto nivel enfocada en lo mejor del house y techno global.

Cinco noches, cinco experiencias imperdibles

Miércoles 25 de marzo

La semana arranca con los debuts en M2 del fenómeno japonés ¥ØU$UK€ ¥UK1MAT$U y el explosivo dúo italiano 999999999, acompañados por la potente presencia de Juliet Fox.

Jueves 26 de marzo

El visionario sueco Eric Prydz encabezará la noche junto al referente del melodic techno Argy y Jeremy Olander, artista cercano al sello Pryda Friends.

Viernes 27 de marzo

La reina del techno Amelie Lens regresa como headliner, acompañada por el debut en M2 de Boys Noize y el sonido trance experimental de ØTTA.

Sábado 28 de marzo

El maestro del high-tech minimal Boris Brejcha liderará la jornada, junto a la fuerza melódica ucraniana Miss Monique y Brina Knauss.

Domingo 29 de marzo – Official MMW Closing Party

El cierre oficial estará en manos del legendario Carl Cox, marcando el tercer año consecutivo que clausura la programación de RESISTANCE en Miami. También debutará en M2 el arquitecto techno Maceo Plex, junto a Airrica.

Los boletos ya están disponibles en resistancemiami.com.

RESISTANCE Ibiza regresa a Amnesia para su Temporada 5

RESISTANCE también confirmó el regreso de su premiada residencia en Amnesia Ibiza, que tomará el icónico club cada miércoles del 22 de julio al 16 de septiembre de 2026.

La Temporada 5 estará anclada por un roster de residentes de élite: Adam Beyer (presente en las nueve fechas), ARTBAT, Boris Brejcha y Eric Prydz.

Destaca que las tres presentaciones de Boris Brejcha serán sus únicas fechas en Ibiza en 2026, convirtiendo a RESISTANCE en el único lugar para vivir su característico high-tech minimal en la isla este verano.

Ultra 2026 fortalece la conexión global

La experiencia RESISTANCE también tendrá presencia dentro de Ultra Music Festival 2026, con dos importantes takeovers de escenarios: Amnesia Ibiza tomará el control del RESISTANCE MegaStructure el viernes 27 de marzo, y M2 Miami regresará con su takeover de The Cove Stage el sábado 28 de marzo.

Ultra 2026 mantiene boletos limitados disponibles en ultramusicfestival.com.

Una década liderando el movimiento underground

Desde su lanzamiento en 2015, RESISTANCE se ha consolidado como la marca underground más internacional del planeta, con presencia en más de 35 ciudades en los seis continentes habitados.

Tras celebrar su décimo aniversario el año pasado, la marca continúa marcando el rumbo del house y techno global con producciones de clase mundial, sonido impecable y experiencias audiovisuales inmersivas.

El corazón de RESISTANCE sigue siendo la pista de baile: un espacio auténtico donde leyendas del underground y nuevas generaciones convergen para empujar los límites creativos.

Miami está lista. Ibiza está lista. El movimiento RESISTANCE continúa.

Actualidad

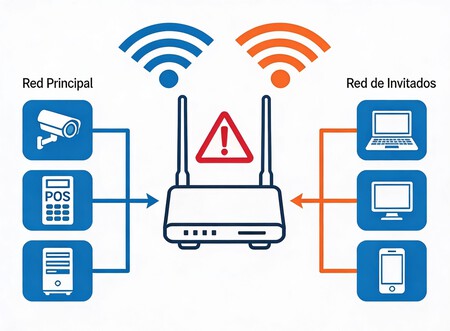

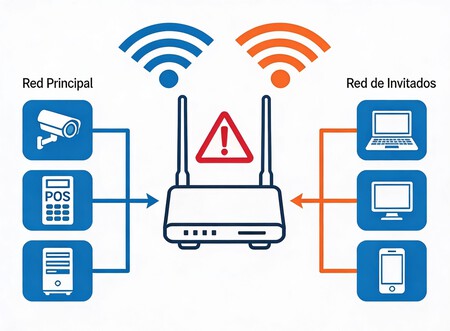

Configurar una Wi-Fi para invitados parecía buena idea. Hasta que ha aparecido la última vulnerabilidad: AirSnitch

Soy el primero que tengo activada una red Wi-Fi de invitados para facilitar el acceso a mis amigos y familiares a conectividad Wi-Fi, sin comprometer la seguridad y privacidad de la red Wi-Fi a la que tengo conectados el resto de dispositivos de mi casa. La cafetería a la que voy habitualmente también lo hace.

Separar la red principal de la que usan visitas o clientes parecía suficiente para evitar que alguien conectado pudiera husmear en ordenadores, móviles o impresoras ajenas. Sin embargo, ese modelo acaba de recibir un revés importante.

Un grupo de investigadores ha presentado en el NDSS 2026 un ataque llamado AirSnitch que demuestra que esa separación puede romperse incluso cuando el router tiene activado el aislamiento entre dispositivos y utiliza cifrado moderno como WPA2 o WPA3.

El problema de AirSnitch es que no es un ataque de fuerza bruta contra estos sistemas de protección, sino que ha encontrado un camino alternativo en el que, simplemente, esta protección no llega.

AirSnitch no es un ataque, es una alternativa

AirSnitch no es un programa malicioso listo para usar, sino una técnica que explota una vulnerabilidad en la forma en la que muchos puntos de acceso implementan el aislamiento de clientes. Esa función, presente en redes todas las redes de Wi-Fi domésticas, empresariales o públicas, debería impedir que dos dispositivos conectados a la misma Wi-Fi puedan comunicarse directamente entre sí.

El problema, según el estudio presentado en el Network and Distributed System Security Symposium, es que ese aislamiento no forma parte de un estándar único y cada fabricante lo implementa a su manera. En sus pruebas, los investigadores analizaron 11 dispositivos diferentes, desde routers domésticos hasta equipos profesionales y firmwares alternativos. Encontraron vulnerabilidades a las técnicas de AirSnitch en todos ellos.

En declaraciones recogidas por Ars Technica, Xin’an Zhou, uno de los autores del trabajo, afirmó que AirSnitch “rompe el cifrado Wi-Fi en todo el mundo y podría tener el potencial de permitir ciberataques avanzados. Nuestra investigación pincha físicamente el cable por completo para que estos ataques sofisticados funcionen. Es realmente una amenaza para la seguridad de las redes en todo el mundo”.

Cómo funciona AirSnitch

La clave está en que, aunque los dispositivos estén “aislados” entre sí gracias al aislamiento de clientes, comparten ciertos mecanismos internos del router que permiten organizar el tráfico de datos. AirSnitch aprovecha esa característica para engañar al punto de acceso y hacer que parte de la información que debería ir a otro dispositivo pase primero por el atacante.

En la práctica, eso permite colocarse en medio de la comunicación sin que la víctima lo perciba generando lo que en ciberseguridad se conoce como un Man-in-the-Middle (hombre en medio), en el que toda la información de ese dispositivo pasa antes por un intermediario. Desde ahí, el atacante puede observar datos y, en determinados casos, modificarlos antes de que lleguen a su destino. Es decir, no se trata de adivinar la contraseña del Wi-Fi, sino de aprovechar cómo el propio router gestiona las conexiones internas una vez que alguien ya está conectado.

Los investigadores demostraron que esta técnica puede facilitar ataques adicionales, como redirigir a la víctima a páginas falsas o manipular ciertas comunicaciones internas si no están protegidas adecuadamente. El aislamiento, que debía impedir precisamente ese escenario, deja de ser una barrera efectiva.

El principal problema es que, todos los dispositivos se conectan al mismo router que los gestiona.

Por qué las redes públicas son el escenario más delicado

El riesgo es especialmente relevante en redes abiertas o compartidasF por muchas personas: cafeterías, aeropuertos, hoteles o espacios de coworking. En esos entornos, cualquier usuario puede conectarse lícitamente a través de la contraseña facilitada por el establecimiento y, si el punto de acceso es vulnerable, intentar explotar el fallo contra otros clientes conectados en ese momento.

En una red doméstica el impacto es mucho más limitado, porque el atacante necesita conocer la contraseña para entrar primero. Es decir, tiene que ser uno de los invitados a los que has dado la contraseña, no alguien externo. Aun así, la investigación demuestra que activar una red de invitados no garantiza por sí sola que los dispositivos queden completamente aislados.

Al ser un descubrimiento reciente, todavía no existe una solución universal inmediata para el usuario final. La corrección depende en gran medida de actualizaciones de firmware por parte de los fabricantes o de cambios más profundos en cómo diseñan sus sistemas de aislamiento de dispositivos.

Mientras tanto, en entornos empresariales se recomienda segmentar las redes de forma más estricta, utilizando configuraciones que separen realmente los dispositivos en distintos entornos internos y no dependan únicamente de una función del router.

Para particulares, mantener el equipo actualizado, usar contraseñas robustas y evitar realizar operaciones sensibles en redes públicas sin protección adicional son medidas razonables para reducir el riesgo que continúan estando vigentes. Necesitar una contraseña para conectarse a una red Wi-Fi no es garantía de seguridad ni de privacidad.

En Xataka | Guía de compras de VPN: nueve servicios a considerar para navegar de forma más segura

Imagen | Unsplash (Bernard Hermant)

ues de anuncios individuales.

Source link

Actualidad

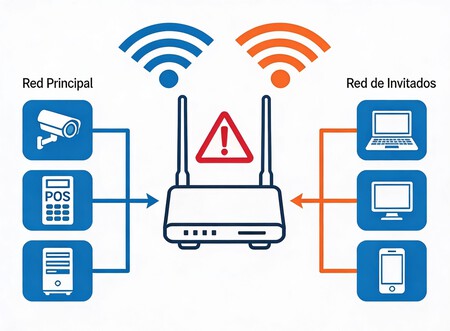

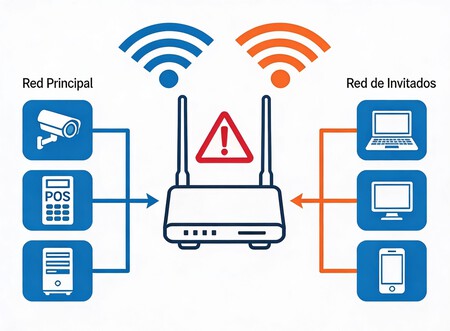

Configurar una Wi-Fi para invitados parecía buena idea. Hasta que ha aparecido la última vulnerabilidad: AirSnitch

Soy el primero que tengo activada una red Wi-Fi de invitados para facilitar el acceso a mis amigos y familiares a conectividad Wi-Fi, sin comprometer la seguridad y privacidad de la red Wi-Fi a la que tengo conectados el resto de dispositivos de mi casa. La cafetería a la que voy habitualmente también lo hace.

Separar la red principal de la que usan visitas o clientes parecía suficiente para evitar que alguien conectado pudiera husmear en ordenadores, móviles o impresoras ajenas. Sin embargo, ese modelo acaba de recibir un revés importante.

Un grupo de investigadores ha presentado en el NDSS 2026 un ataque llamado AirSnitch que demuestra que esa separación puede romperse incluso cuando el router tiene activado el aislamiento entre dispositivos y utiliza cifrado moderno como WPA2 o WPA3.

El problema de AirSnitch es que no es un ataque de fuerza bruta contra estos sistemas de protección, sino que ha encontrado un camino alternativo en el que, simplemente, esta protección no llega.

AirSnitch no es un ataque, es una alternativa

AirSnitch no es un programa malicioso listo para usar, sino una técnica que explota una vulnerabilidad en la forma en la que muchos puntos de acceso implementan el aislamiento de clientes. Esa función, presente en redes todas las redes de Wi-Fi domésticas, empresariales o públicas, debería impedir que dos dispositivos conectados a la misma Wi-Fi puedan comunicarse directamente entre sí.

El problema, según el estudio presentado en el Network and Distributed System Security Symposium, es que ese aislamiento no forma parte de un estándar único y cada fabricante lo implementa a su manera. En sus pruebas, los investigadores analizaron 11 dispositivos diferentes, desde routers domésticos hasta equipos profesionales y firmwares alternativos. Encontraron vulnerabilidades a las técnicas de AirSnitch en todos ellos.

En declaraciones recogidas por Ars Technica, Xin’an Zhou, uno de los autores del trabajo, afirmó que AirSnitch “rompe el cifrado Wi-Fi en todo el mundo y podría tener el potencial de permitir ciberataques avanzados. Nuestra investigación pincha físicamente el cable por completo para que estos ataques sofisticados funcionen. Es realmente una amenaza para la seguridad de las redes en todo el mundo”.

Cómo funciona AirSnitch

La clave está en que, aunque los dispositivos estén “aislados” entre sí gracias al aislamiento de clientes, comparten ciertos mecanismos internos del router que permiten organizar el tráfico de datos. AirSnitch aprovecha esa característica para engañar al punto de acceso y hacer que parte de la información que debería ir a otro dispositivo pase primero por el atacante.

En la práctica, eso permite colocarse en medio de la comunicación sin que la víctima lo perciba generando lo que en ciberseguridad se conoce como un Man-in-the-Middle (hombre en medio), en el que toda la información de ese dispositivo pasa antes por un intermediario. Desde ahí, el atacante puede observar datos y, en determinados casos, modificarlos antes de que lleguen a su destino. Es decir, no se trata de adivinar la contraseña del Wi-Fi, sino de aprovechar cómo el propio router gestiona las conexiones internas una vez que alguien ya está conectado.

Los investigadores demostraron que esta técnica puede facilitar ataques adicionales, como redirigir a la víctima a páginas falsas o manipular ciertas comunicaciones internas si no están protegidas adecuadamente. El aislamiento, que debía impedir precisamente ese escenario, deja de ser una barrera efectiva.

El principal problema es que, todos los dispositivos se conectan al mismo router que los gestiona.

Por qué las redes públicas son el escenario más delicado

El riesgo es especialmente relevante en redes abiertas o compartidasF por muchas personas: cafeterías, aeropuertos, hoteles o espacios de coworking. En esos entornos, cualquier usuario puede conectarse lícitamente a través de la contraseña facilitada por el establecimiento y, si el punto de acceso es vulnerable, intentar explotar el fallo contra otros clientes conectados en ese momento.

En una red doméstica el impacto es mucho más limitado, porque el atacante necesita conocer la contraseña para entrar primero. Es decir, tiene que ser uno de los invitados a los que has dado la contraseña, no alguien externo. Aun así, la investigación demuestra que activar una red de invitados no garantiza por sí sola que los dispositivos queden completamente aislados.

Al ser un descubrimiento reciente, todavía no existe una solución universal inmediata para el usuario final. La corrección depende en gran medida de actualizaciones de firmware por parte de los fabricantes o de cambios más profundos en cómo diseñan sus sistemas de aislamiento de dispositivos.

Mientras tanto, en entornos empresariales se recomienda segmentar las redes de forma más estricta, utilizando configuraciones que separen realmente los dispositivos en distintos entornos internos y no dependan únicamente de una función del router.

Para particulares, mantener el equipo actualizado, usar contraseñas robustas y evitar realizar operaciones sensibles en redes públicas sin protección adicional son medidas razonables para reducir el riesgo que continúan estando vigentes. Necesitar una contraseña para conectarse a una red Wi-Fi no es garantía de seguridad ni de privacidad.

En Xataka | Guía de compras de VPN: nueve servicios a considerar para navegar de forma más segura

Imagen | Unsplash (Bernard Hermant)

ues de anuncios individuales.

Source link

-

Actualidad1 día ago

Actualidad1 día agoUna planta estaba al borde de la extinción en el desierto de Mojave. Entonces construyeron un parque solar encima

-

Actualidad2 días ago

Actualidad2 días agoel bloqueo de ingredientes a la Alemania nazi llevó a Coca Cola a tirar de suero y pulpa de manzana

-

Actualidad2 días ago

Actualidad2 días agomonitorizar catástrofes en tiempo real

-

Actualidad1 día ago

Actualidad1 día agoLlevamos años hablando de la “jornada 996” en las empresas chinas. La realidad es más compleja: la “jornada 323”

-

Musica2 días ago

Musica2 días agoDavid Velasco de Porter critica la apología de la violencia en la música

-

Musica1 día ago

Musica1 día agoBrit Awards: La noche de Rosalía y el adiós a Ozzy

-

Actualidad2 días ago

Actualidad2 días agoRosalía y Olivia Dean se imponen en los BRIT Awards 2026 celebrados en Manchester

-

Actualidad2 días ago

Actualidad2 días agoRosalía y Olivia Dean se imponen en los BRIT Awards 2026 celebrados en Manchester